Контакты:

- Идрис АмиралиевУчитель

- Фатима АхмедоваУчитель

- Умакусум ИсаковаУчитель

Лекция №34 Сертификация межсетевых экранов.

Сертифицированные МЭ относятся к одному из пяти классов защищенности персональной информации. Подобная классификация предназначена для заказчиков и разработчиков МЭ, а также сетей ЭВМ, распределенных автоматизированных систем с целью использования при формулировании и реализации требований по их защите от НСД к информации.

Чем выше класс межсетевого экрана, тем больше требований, предъявляемых к нему, тем жестче общепринятые анализируемые характеристики. Все нормы прописаны в Руководящем документе «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации», утвержденном 25.07.1997 года. До настоящего момента ФСТЭК не вносил никаких поправок в документ, что свидетельствует о неком игнорировании инноваций, внедренных разработчиками в межсетевые экраны в частности.

Каждое средство защиты, которое с момента появления документа сертифицировалось в ФСТЭК, внесено в Государственный реестр. Документ доступен для ознакомления каждому, что позволяет покупателю МЭ получить предварительную приблизительную картину касаемо продукта, внесенного в реестр или его аналога, еще до покупки. Стоит заметить, что в некоторых кодах аппаратного обеспечения в документе есть пропуски, не все единицы были вовремя внесены в общий список. Это может привести к искажению информации.

В настоящее время не все разработчики межсетевых экранов могут сертифицировать свой продукт, так как он имеет несоответствие требованиям РД Российской Федерации. Одной из самых распространенных причин, по которой можно получить отказ в сертификации – отсутствие функции, позволяющей производить фильтрацию трафика на транспортном и сетевом уровнях (имеется в виду, как комплексный подход, так и рассмотрение каждого уровня отдельно). Такие МЭ контролируют сетевые пакеты исключительно на прикладном уровне, что в значительной степени снижает эффективность функционирования межсетевого экрана как комплексного аппаратного обеспечения. Такой продукт легок в разработке, не требует при этом значительных временных и материальных затрат. Брандмауэр с такими «узкими» характеристиками имеет шанс на сертификацию на отсутствие НДВ, однако при проведении сертификации само понятие «межсетевой экран» не рассматривается.

Отсюда следует вывод, что в соответствии с требованиями по сертификации средств защиты информации – межсетевой экран должен быть сертифицирован, как межсетевой экран определенного класса — на соответствие РД ФСТЭК. Так как сертификация на отсутствие НДВ или возможность применения в АС/ИСПДн/ИС в данном случае не дает корректную оценку рассматриваемому СЗИ, в качестве межсетевого экрана.

Если заказчику не столь важно строгое соответствие МЭ определенному классу защищенности, что должно быть отображено в сертификате, он не запрашивает при покупке данный документ. Это актуально в некоторых отраслях, которые используют средства защиты информации, не прошедшие проверку ранее.

Если продукт проходит сертификацию по ТУ, отображающим четкие требования руководящих документов касаемо управления входящими/исходящими информационными потоками, его функционал проверяется. В настоящее время ФСТЭК не считает подобные межсетевые экраны сертифицированным как продукты общеопределенных классов защиты информации.

Для заказчика важно обращать внимание на вышеперечисленные нюансы еще до приобретения межсетевого экрана, не надеясь исключительно на порядочность и компетентность производителя. Заранее нужно ознакомиться с нормативными документами, позволяющие понять механизм проверки МЭ на соответствие нормам.

При возникновении подозрений в наличии функций, прописанных в сертификате, можно обратиться в ФСТЭК для проведения повторной сертификации продукта, которая подтвердит его подлинность или опровергнет ее. Дополнительно изучите особенности действующей системы сертификации, чтобы в дальнейшем не было проблем с продуктом. На пользователе аппаратного обеспечения лежит основной груз ответственности.

В случае сбоя функционирования МЭ или его неэффективности, что произошло по причине отсутствия нужных функций, вопросы возникнут не к разработчику брандмауэра, а к администратору МЭ или покупателю продукта, вовремя не проверившему его подлинность.

Производить сертификацию средств защиты информации (в частности межсетевые экраны) могут исключительно специальные аккредитованные и федеральные государственные органы по сертификации. После поступления заявки на испытание системы бразды правления передаются в испытательные центры, которые имеют необходимый уровень сертификации, а также специфическую материально техническую базу, позволяющую производить подобные испытания аппаратных систем защиты информации. В отдельных случаях, возможно проводить испытания МЭ на базе заявителя, но этот процесс происходит с разрешения федерального органа под его строгим контролем. Подлинность выданного сертификата может быть проверена в других лабораториях, если у регулятора возникли сомнения касаемо правдоподобности результатов исследования.

Лекция №35 Назначение, возможности и защитные механизмы межсетевых экранов.

Межсетевые экраны (МСЭ) или файрволы — это аппаратные и программные меры для предотвращения негативных воздействий извне. Файрвол работает как фильтр: из всего потока трафика просеивается только разрешенный. Это первая линия защитных укреплений между внутренними сетями и внешними, такими как интернет. Технология применяется уже на протяжении 25 лет.

Необходимость в межсетевых экранах возникла, когда стало понятно, что принцип полной связности сетей больше не работает. Компьютеры начали появляться не только в университетах и лабораториях. С распространением ПК и интернета возникла необходимость отделять внутренние сети от небезопасных внешних, чтобы уберечься от злоумышленников и защитить компьютер от взлома.

Для защиты корпоративной сети устанавливают аппаратный межсетевой экран — это может быть отдельное устройство или часть маршрутизатора. Однако такая практика применяется не всегда. Альтернативный способ — установить на компьютер, который нуждается в защите, программный межсетевой экран. В качестве примера можно привести файрвол, встроенный в Windows.

Имеет смысл использовать программный межсетевой экран на корпоративном ноутбуке, которым вы пользуетесь в защищенной сети компании. За стенами организации вы попадаете в незащищенную среду — установленный файрвол обезопасит вас в командировках, при работе в кафе и ресторанах.

Как работает межсетевой экран

Фильтрация трафика происходит на основе заранее установленных правил безопасности. Для этого создается специальная таблица, куда заносится описание допустимых и недопустимым к передаче данных. Межсетевой экран не пропускает трафик, если одно из запрещающих правил из таблицы срабатывает.

Файрволы могут запрещать или разрешать доступ, основываясь на разных параметрах: IP-адресах, доменных именах, протоколах и номерах портов, а также комбинировать их.

IP-адреса. Каждое устройство, использующее протокол IP, обладает уникальным адресом. Вы можете задать определенный адрес или диапазон, чтобы пресечь попытки получения пакетов. Или наоборот — дать доступ только определенному кругу IP-адресов.

Порты. Это точки, которые дают приложениям доступ к инфраструктуре сети. К примеру, протокол ftp пользуется портом 21, а порт 80 предназначен для приложений, используемых для просмотра сайтов. Таким образом, мы получаем возможность воспрепятствовать доступу к определенным приложениям и сервисам.

Доменное имя. Адрес ресурса в интернете также является параметром для фильтрации. Можно запретить пропускать трафик с одного или нескольких сайтов. Пользователь будет огражден от неприемлемого контента, а сеть от пагубного воздействия.

Протокол. Файрвол настраивается так, чтобы пропускать трафик одного протокола или блокировать доступ к одному из них. Тип протокола указывает на набор параметров защиты и задачу, которую выполняет используемое им приложение.

Типы МСЭ

1. Прокси-сервер

Один из родоначальников МСЭ, который выполняет роль шлюза для приложений между внутренними и внешними сетями. Прокси-серверы имеют и другие функции, среди которых защита данных и кэширование. Кроме того, они не допускают прямые подключения из-за границ сети. Использование дополнительных функций может чрезмерно нагрузить производительность и уменьшить пропускную способность.

2. МСЭ с контролем состояния сеансов

Экраны с возможностью контролировать состояние сеансов — уже укоренившаяся технология. На решение принять или блокировать данные влияет состояние, порт и протокол. Такие версии следят за всей активностью сразу после открытия соединения и вплоть до самого закрытия. Блокировать трафик или не блокировать система решает, опираясь на установленные администратором правила и контекст. Во втором случае учитываются данные, которые МСЭ дали прошлые соединения.

3. МСЭ Unified threat management (UTM)

Комплексное устройство. Как правило, такой межсетевой экран решает 3 задачи:

контролирует состояние сеанса;

предотвращает вторжения;

занимается антивирусным сканированием.

Порой фаерволы, усовершенствованные до версии UTM, включают и другой функционал, например: управление облаком.

4. Межсетевой экран Next-Generation Firewall (NGFW)

Ответ современным угрозам. Злоумышленники постоянно развивают технологии нападения, находят новые уязвимости, совершенствуют вредоносные программы и усложняют для отражения атаки на уровне приложений. Такой файрвол не только фильтрует пакеты и контролирует состояние сеансов. Он полезен в поддержании информационной безопасности благодаря следующим функциям:

учет особенностей приложений, который дает возможность идентифицировать и нейтрализовать вредоносную программу;

оборона от непрекращающихся атак из инфицированных систем;

обновляемая база данных, которая содержит описание приложений и угроз;

мониторинг трафика, который шифруется с помощью протокола SSL.

5. МСЭ нового поколения с активной защитой от угроз

Данный тип межсетевого экрана — усовершенствованная версия NGFW. Это устройство помогает защититься от угроз повышенной сложности. Дополнительный функционал умеет:

учитывать контекст и находить ресурсы, которые находятся под наибольшим риском;

оперативно отражать атаки за счет автоматизации безопасности, которая самостоятельно управляет защитой и устанавливает политики;

выявлять отвлекающую или подозрительную активность, благодаря применению корреляции событий в сети и на компьютерах;

В этой версии межсетевого экрана NGFW введены унифицированные политики, которые значительно упрощают администрирование.

Недостатки МСЭ

Межсетевые экраны обороняют сеть от злоумышленников. Однако необходимо серьезно отнестись к их настройке. Будьте внимательны: ошибившись при настройке параметров доступа, вы нанесете вред и файрвол будет останавливать нужный и ненужный трафик, а сеть станет неработоспособной.

Применение межсетевого экрана может стать причиной падения производительности сети. Помните, что они перехватывают весь входящий трафик для проверки. При крупных размерах сети чрезмерное стремление обеспечить безопасность и введение большего числа правил приведет к тому, что сеть станет работать медленно.

Зачастую одного файрвола недостаточно, чтобы полностью обезопасить сеть от внешних угроз. Поэтому его применяют вместе с другими программами, такими как антивирус.

Межсетевые экраны нового поколения Palo Alto

Лекция №36 Угрозы, связанные с периметром сети.

Периметр сети включает следующие соединения:

- Internet

- Удаленный офис

- Бизнес партнеры

- Удаленные пользователи

- Беспроводные сети

- Интернет-приложения

Угрозы на уровне периметра сети включают:

- Атаки на корп. сеть

- Атаки на уд.пользователей

- Атаки со стороны бизнес-партенров

- Атаки со стороны уд.офиса

- Атаки со стороны служб Интернет

- Атаки из Интернет

Защита периметра сети включает:

- Файерволлы

- Блокирование портов

- Трансляция портов и IP-адресов

- VPN

- Туннелирование

- VPN карантин

Задачи администрирования – уровень периметра сети

На уровне периметра сети основные задачи администрирования:

- определение прав пользователей доступа в сеть Интернет из локальной сети и доступа к локальной сети из Интернет.

- Использование инфраструктуры открытых ключей – PKI для шифрования трафика.

- Администрирование инфраструктурных сетевых служб для работы в сети Интернет.

- Администрирование веб-сервисов.

Шифрование сетевого трафика(протокол IPSec)

Для шифрования данных в протоколе IPSec может быть применен любой симметричный алгоритм шифрования.

В симметричных схемах шифрования конфиденциальность основана на том, что отправитель и получатель обладают общим, известным только им, параметром функции шифрования.

Этот параметр называется секретным ключом. Секретный ключ используется как для шифрования текста, так и для его дешифрирования.

Протоколирование и аудит

Протоколирование – сбор и накопление информации о событиях ИС (внешних, внутренних, клиентских)

Аудит – анализ накопленной информации, проводимый оперативно или периодически

Протоколирование и аудит позволяет решить следующие задачи:

▫ Обеспечение подотчетности пользователей и администраторов ИС

▫ Обеспечение реконструкции последовательности событий

▫ Обнаружение попыток нарушений ИБ

▫ Предоставление информации для выявления и анализа проблем

События, рекомендуемые для протоколирования:

▫ Вход/выход в систему;

▫ Обращение к удаленной системе или сервису;

▫ Выполнение операций с файлами и информационными массивами;

▫ Изменение привилегий пользователя или иных атрибутов безопасности.

Активный аудит

Задачи активного аудита – выявление подозрительной активности и управление средствами автоматического реагирования на нее.

Активность противоречащую политике безопасности разделяют на:

- Атаки, направленные на незаконное получение полномочий

- Действия, выполняемые в рамках полномочий, но нарушающие политику безопасности (злоупотребление полномочиями).

Лекция №37 Виртуальные частные сети VPN на основе криптошлюза.

Технология виртуальных частных сетей (VPN - Virtual Private Network) является одним из эффективных механизмов обеспечения информационной безопасности при передаче данных в распределенных вычислительных сетях.

Виртуальные частные сети являются комбинацией нескольких самостоятельных сервисов (механизмов) безопасности:

· шифрования (с использование инфраструктуры криптосистем) на выделенных шлюзах (шлюз обеспечивает обмен данными между вычислительными сетями, функционирующими по разным протоколам);

· экранирования (с использованием межсетевых экранов);

· туннелирования.

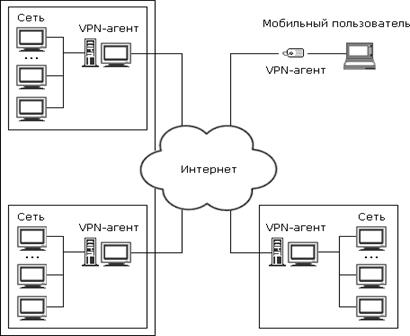

Сущность технологии VPN заключается в следующем (рис. 1):

· На все компьютеры, имеющие выход в Интернет (вместо Интернета может быть и любая другая сеть общего пользования), устанавливается VPN-агенты, которые обрабатывают IP-пакеты, передаваемые по вычислительным сетям.

· Перед отправкой IP-пакета VPN-агент выполняет следующие операции:

· анализируется IP-адрес получателя пакета, в зависимости от этого адреса выбирается алгоритм защиты данного пакета (VPN-агенты могут, поддерживать одновременно несколько алгоритмов шифрования и контроля целостности). Пакет может и вовсе быть отброшен, если в настройках VPN-агента такой получатель не значится;

· вычисляется и добавляется в пакет его имитоприставка, обеспечивающая контроль целостности передаваемых данных;

· пакет шифруется (целиком, включая заголовок IP-пакета, содержащий служебную информацию);

· формируется новый заголовок пакета, где вместо адреса получателя указывается адрес его VPN-агента (эта процедура называется инкапсуляцией пакета).

В результате этого обмен данными между двумя локальными сетями снаружи представляется как обмен между двумя компьютерами, на которых установлены VPN-агенты. Всякая полезная для внешней атаки информация, например, внутренние IP-адреса сети, в этом случае недоступна.

Рисунок 1.- Схема технологии VPN

· При получении IP-пакета выполняются обратные действия:

· из заголовка пакета извлекается информация о VPN-агенте отправителя пакета, если такой отправитель не входит в число разрешенных, то пакет отбрасывается (то же самое происходит при приеме пакета с намеренно или случайно поврежденным заголовком);

· согласно настройкам выбираются криптографические алгоритмы и ключи, после чего пакет расшифровывается и проверяется его целостность (пакеты с нарушенной целостностью также отбрасываются);

· после всех обратных преобразований пакет в его исходном виде отправляется настоящему адресату по локальной сети.

Все перечисленные операции выполняются автоматически, работа VPN-агентов является незаметной для пользователей. Сложной является только настройка VPN-агентов, которая может быть выполнена только очень опытным пользователем. VPN-агент может находиться непосредственно на защищаемом компьютере (что особенно полезно для мобильных пользователей). В этом случае он защищает обмен данными только одного компьютера, на котором он установлен.

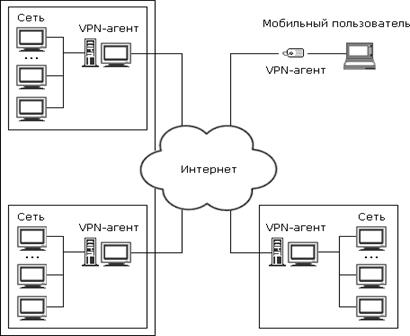

Понятие "туннеля" при передаче данных в сетях

Для передачи данных VPN-агенты создают виртуальные каналы между защищаемыми локальными сетями или компьютерами (такой канал называется "туннелем", а технология его создания называется "туннелированием"). Вся информация передается по туннелю в зашифрованном виде.

Рисунок 2 – Организация туннеля в VPN.

Одной из обязательных функций VPN-агентов является фильтрация пакетов. Фильтрация пакетов реализуется в соответствии с настройками VPN-агента, совокупность которых образует политику безопасности виртуальной частной сети. Для повышения защищенности виртуальных частных сетей на концах туннелей целесообразно располагать межсетевые экраны.

Вопросы:

Какие сервисы безопасности включает технология виртуальных частных сетей?

Назовите функции VPN-агента.

Каким образом технология VPN обеспечивает конфиденциальность данных?

Каким образом технология VPN обеспечивает целостность данных?

Почему при использовании технологии VPN IP-адреса внутренней сети недоступны внешней сети?

Что такое "туннель" и технология его создания?

Чем определяется политика безопасности виртуальной частной сети?

Лекция №38 Методы аутентификации, использующие пароли и PIN-коды.

Аутентификация на основе PIN-кода

Наиболее распространенным методом аутентификации держателя пластиковой карты и смарт-карты является ввод секретного числа, которое обычно называют PIN-кодом (Personal Identification Number — персональный идентификационный код) или иногда CHV (CardHolder Verification). Защита PIN-кода карты является критичной для безопасности всей системы. Карты могут быть потеряны, украдены или подделаны. В таких случаях единственной контрмерой против несанкционированного доступа остается секретное значение PIN-кода. Вот почему открытая форма PIN должна быть известна только законному держателю карты. Очевидно, значение PIN нужно держать в секрете в течение всего срока действия карты.

Длина PIN-кода должна быть достаточно большой, чтобы минимизировать вероятность определения правильного PIN-кода методом проб и ошибок. С другой стороны, длина PIN-кода должна быть достаточно короткой, чтобы дать возможность держателям карт запомнить его значение. Согласно рекомендации стандарта ISO 9564-1, PIN-код должен содержать от 4 до 12 буквенно-цифровых символов. Однако в большинстве случаев ввод нецифровых символов технически невозможен, поскольку доступна только цифровая клавиатура. Поэтому обычно PIN-код представляет собой четырехразрядное число, каждая цифра которого может принимать значение от 0 до 9.

PIN-код вводится с помощью клавиатуры терминала или компьютера и затем отправляется на смарт-карту. Смарт-карта сравнивает полученное значение PIN-кода с эталонным значением, хранимым в карте, и отправляет результат сравнения на терминал. Ввод PIN-кода относится к мерам безопасности, особенно для финансовых транзакций, и, следовательно, требования к клавиатуре часто определяются в прикладной области. PIN-кла-виатуры имеют все признаки модуля безопасности и шифруют PIN-код сразу при его вводе. Это обеспечивает надежную защиту от проникновения в клавиатуру для перехвата PIN-кода во время ввода.

При идентификации клиента по значению PIN-кода и предъявленной карте используются два основных способа проверки PIN-кода: неалгоритмический и алгоритмический.

Неалгоритмический способ проверки PIN-кода не требует применения специальных алгоритмов. Проверка PIN-кода осуществляется путем непосредственного сравнения введенного клиентом PIN-кода со значениями, хранимыми в БД. Обычно БД со значениями PIN-кодов клиентов шифруется методом прозрачного шифрования, чтобы повысить ее защищенность, не усложняя процесса сравнения.

Алгоритмический способ проверки PIN-кода заключается в том, что введенный клиентом PIN-код преобразуют по определенному алгоритму с использованием секретного ключа и затем сравнивают со значением PIN-кода, хранящимся в определенной форме на карте. Достоинства этого метода проверки:

• отсутствие копии PIN-кода на главном компьютере исключает его раскрытие обслуживающим персоналом;

• отсутствие передачи PIN-кода между банкоматом или кассиром-автоматом и главным компьютером банка исключает его перехват злоумышленником или навязывание результатов сравнения;

• упрощение работы по созданию программного обеспечения системы, так как уже нет необходимости действий в реальном масштабе времени.

Лекция №39 Строгая аутентификация, основанная на симметричных и асимметричных алгоритмах.

Основные понятия

Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая (доказывающая) сторона доказывает свою подлинность проверяющей стороне, демонстрируя знание некоторого секрета. Например, этот секрет может быть предварительно распределен безопасным способом между сторонами аутентификационного обмена. Доказательство знания секрета осуществляется с помощью последовательности запросов и ответов с использованием криптографических методов и средств.

Существенным является факт, что доказывающая сторона демонстрирует только знание секрета, но сам секрет в ходе аутентификационного обмена не раскрывается. Это обеспечивается посредством ответов доказывающей стороны на различные запросы проверяющей стороны. При этом результирующий запрос зависит только от пользовательского секрета и начального запроса, который обычно представляет произвольно выбранное в начале протокола большое число.

В большинстве случаев строгая аутентификация заключается в том, что каждый пользователь аутентифицируется по признаку владения своим секретным ключом. Иначе говоря, пользователь имеет возможность определить, владеет ли его партнер по связи надлежащим секретным ключом и может ли он использовать этот ключ для подтверждения того, что он действительно является подлинным партнером по информационному обмену.

В соответствии с рекомендациями стандарта Х.509 различают процедуры строгой аутентификации следующих типов:

односторонняя аутентификация;

двусторонняя аутентификация;

трехсторонняя аутентификация.

Односторонняя аутентификация предусматривает обмен информацией только в одном направлении.

Двусторонняя аутентификация по сравнению с односторонней содержит дополнительный ответ проверяющей стороны доказывающей стороне, который должен убедить ее, что связь устанавливается именно с той стороной, которой были предназначены аутентификационные данные;

Трехсторонняя аутентификация содержит дополнительную передачу данных от доказывающей стороны, проверяющей. Этот подход позволяет отказаться от использования меток времени при проведении аутентификации.

Следует отметить, что данная классификация достаточно условна. На практике набор используемых приемов и средств зависит непосредственно от конкретных условий реализации процесса аутентификации. Необходимо учитывать, что проведение строгой аутентификации требует обязательного согласования сторонами используемых криптографических алгоритмов и дополнительных параметров.

Прежде чем перейти к рассмотрению конкретных вариантов протоколов строгой аутентификации, следует остановиться на назначении и возможностях так называемых одноразовых параметров, используемых в протоколах аутентификации. Одноразовые параметры иногда называют также nonces — это величина, используемая для одной и той же цели не более одного раза. Среди используемых на сегодняшний день одноразовых параметров следует выделить: случайные числа, метки времени и номера последовательностей.

Одноразовые параметры позволяют избежать повтора передачи, подмены стороны аутентификационного обмена и атаки с выбором открытого текста. С их помощью можно обеспечить уникальность, однозначность и временные гарантии передаваемых сообщений. Различные типы одноразовых параметров могут употребляться как отдельно, так и дополнять друг друга.

Следует отметить, что одноразовые параметры широко используются и в других вариантах криптографических протоколов (например, в протоколах распределения ключевой информации).

В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации делятся на протоколы, основанные:

на симметричных алгоритмах шифрования;

однонаправленных ключевых хэш-функциях;

асимметричных алгоритмах шифрования;

алгоритмах электронной цифровой подписи.

Лекция №34 Сертификация межсетевых экранов.

Сертифицированные МЭ относятся к одному из пяти классов защищенности персональной информации. Подобная классификация предназначена для заказчиков и разработчиков МЭ, а также сетей ЭВМ, распределенных автоматизированных систем с целью использования при формулировании и реализации требований по их защите от НСД к информации.

Чем выше класс межсетевого экрана, тем больше требований, предъявляемых к нему, тем жестче общепринятые анализируемые характеристики. Все нормы прописаны в Руководящем документе «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации», утвержденном 25.07.1997 года. До настоящего момента ФСТЭК не вносил никаких поправок в документ, что свидетельствует о неком игнорировании инноваций, внедренных разработчиками в межсетевые экраны в частности.

Каждое средство защиты, которое с момента появления документа сертифицировалось в ФСТЭК, внесено в Государственный реестр. Документ доступен для ознакомления каждому, что позволяет покупателю МЭ получить предварительную приблизительную картину касаемо продукта, внесенного в реестр или его аналога, еще до покупки. Стоит заметить, что в некоторых кодах аппаратного обеспечения в документе есть пропуски, не все единицы были вовремя внесены в общий список. Это может привести к искажению информации.

В настоящее время не все разработчики межсетевых экранов могут сертифицировать свой продукт, так как он имеет несоответствие требованиям РД Российской Федерации. Одной из самых распространенных причин, по которой можно получить отказ в сертификации – отсутствие функции, позволяющей производить фильтрацию трафика на транспортном и сетевом уровнях (имеется в виду, как комплексный подход, так и рассмотрение каждого уровня отдельно). Такие МЭ контролируют сетевые пакеты исключительно на прикладном уровне, что в значительной степени снижает эффективность функционирования межсетевого экрана как комплексного аппаратного обеспечения. Такой продукт легок в разработке, не требует при этом значительных временных и материальных затрат. Брандмауэр с такими «узкими» характеристиками имеет шанс на сертификацию на отсутствие НДВ, однако при проведении сертификации само понятие «межсетевой экран» не рассматривается.

Отсюда следует вывод, что в соответствии с требованиями по сертификации средств защиты информации – межсетевой экран должен быть сертифицирован, как межсетевой экран определенного класса — на соответствие РД ФСТЭК. Так как сертификация на отсутствие НДВ или возможность применения в АС/ИСПДн/ИС в данном случае не дает корректную оценку рассматриваемому СЗИ, в качестве межсетевого экрана.

Если заказчику не столь важно строгое соответствие МЭ определенному классу защищенности, что должно быть отображено в сертификате, он не запрашивает при покупке данный документ. Это актуально в некоторых отраслях, которые используют средства защиты информации, не прошедшие проверку ранее.

Если продукт проходит сертификацию по ТУ, отображающим четкие требования руководящих документов касаемо управления входящими/исходящими информационными потоками, его функционал проверяется. В настоящее время ФСТЭК не считает подобные межсетевые экраны сертифицированным как продукты общеопределенных классов защиты информации.

Для заказчика важно обращать внимание на вышеперечисленные нюансы еще до приобретения межсетевого экрана, не надеясь исключительно на порядочность и компетентность производителя. Заранее нужно ознакомиться с нормативными документами, позволяющие понять механизм проверки МЭ на соответствие нормам.

При возникновении подозрений в наличии функций, прописанных в сертификате, можно обратиться в ФСТЭК для проведения повторной сертификации продукта, которая подтвердит его подлинность или опровергнет ее. Дополнительно изучите особенности действующей системы сертификации, чтобы в дальнейшем не было проблем с продуктом. На пользователе аппаратного обеспечения лежит основной груз ответственности.

В случае сбоя функционирования МЭ или его неэффективности, что произошло по причине отсутствия нужных функций, вопросы возникнут не к разработчику брандмауэра, а к администратору МЭ или покупателю продукта, вовремя не проверившему его подлинность.

Производить сертификацию средств защиты информации (в частности межсетевые экраны) могут исключительно специальные аккредитованные и федеральные государственные органы по сертификации. После поступления заявки на испытание системы бразды правления передаются в испытательные центры, которые имеют необходимый уровень сертификации, а также специфическую материально техническую базу, позволяющую производить подобные испытания аппаратных систем защиты информации. В отдельных случаях, возможно проводить испытания МЭ на базе заявителя, но этот процесс происходит с разрешения федерального органа под его строгим контролем. Подлинность выданного сертификата может быть проверена в других лабораториях, если у регулятора возникли сомнения касаемо правдоподобности результатов исследования.

Лекция №35 Назначение, возможности и защитные механизмы межсетевых экранов.

Межсетевые экраны (МСЭ) или файрволы — это аппаратные и программные меры для предотвращения негативных воздействий извне. Файрвол работает как фильтр: из всего потока трафика просеивается только разрешенный. Это первая линия защитных укреплений между внутренними сетями и внешними, такими как интернет. Технология применяется уже на протяжении 25 лет.

Необходимость в межсетевых экранах возникла, когда стало понятно, что принцип полной связности сетей больше не работает. Компьютеры начали появляться не только в университетах и лабораториях. С распространением ПК и интернета возникла необходимость отделять внутренние сети от небезопасных внешних, чтобы уберечься от злоумышленников и защитить компьютер от взлома.

Для защиты корпоративной сети устанавливают аппаратный межсетевой экран — это может быть отдельное устройство или часть маршрутизатора. Однако такая практика применяется не всегда. Альтернативный способ — установить на компьютер, который нуждается в защите, программный межсетевой экран. В качестве примера можно привести файрвол, встроенный в Windows.

Имеет смысл использовать программный межсетевой экран на корпоративном ноутбуке, которым вы пользуетесь в защищенной сети компании. За стенами организации вы попадаете в незащищенную среду — установленный файрвол обезопасит вас в командировках, при работе в кафе и ресторанах.

Как работает межсетевой экран

Фильтрация трафика происходит на основе заранее установленных правил безопасности. Для этого создается специальная таблица, куда заносится описание допустимых и недопустимым к передаче данных. Межсетевой экран не пропускает трафик, если одно из запрещающих правил из таблицы срабатывает.

Файрволы могут запрещать или разрешать доступ, основываясь на разных параметрах: IP-адресах, доменных именах, протоколах и номерах портов, а также комбинировать их.

IP-адреса. Каждое устройство, использующее протокол IP, обладает уникальным адресом. Вы можете задать определенный адрес или диапазон, чтобы пресечь попытки получения пакетов. Или наоборот — дать доступ только определенному кругу IP-адресов.

Порты. Это точки, которые дают приложениям доступ к инфраструктуре сети. К примеру, протокол ftp пользуется портом 21, а порт 80 предназначен для приложений, используемых для просмотра сайтов. Таким образом, мы получаем возможность воспрепятствовать доступу к определенным приложениям и сервисам.

Доменное имя. Адрес ресурса в интернете также является параметром для фильтрации. Можно запретить пропускать трафик с одного или нескольких сайтов. Пользователь будет огражден от неприемлемого контента, а сеть от пагубного воздействия.

Протокол. Файрвол настраивается так, чтобы пропускать трафик одного протокола или блокировать доступ к одному из них. Тип протокола указывает на набор параметров защиты и задачу, которую выполняет используемое им приложение.

Типы МСЭ

1. Прокси-сервер

Один из родоначальников МСЭ, который выполняет роль шлюза для приложений между внутренними и внешними сетями. Прокси-серверы имеют и другие функции, среди которых защита данных и кэширование. Кроме того, они не допускают прямые подключения из-за границ сети. Использование дополнительных функций может чрезмерно нагрузить производительность и уменьшить пропускную способность.

2. МСЭ с контролем состояния сеансов

Экраны с возможностью контролировать состояние сеансов — уже укоренившаяся технология. На решение принять или блокировать данные влияет состояние, порт и протокол. Такие версии следят за всей активностью сразу после открытия соединения и вплоть до самого закрытия. Блокировать трафик или не блокировать система решает, опираясь на установленные администратором правила и контекст. Во втором случае учитываются данные, которые МСЭ дали прошлые соединения.

3. МСЭ Unified threat management (UTM)

Комплексное устройство. Как правило, такой межсетевой экран решает 3 задачи:

контролирует состояние сеанса;

предотвращает вторжения;

занимается антивирусным сканированием.

Порой фаерволы, усовершенствованные до версии UTM, включают и другой функционал, например: управление облаком.

4. Межсетевой экран Next-Generation Firewall (NGFW)

Ответ современным угрозам. Злоумышленники постоянно развивают технологии нападения, находят новые уязвимости, совершенствуют вредоносные программы и усложняют для отражения атаки на уровне приложений. Такой файрвол не только фильтрует пакеты и контролирует состояние сеансов. Он полезен в поддержании информационной безопасности благодаря следующим функциям:

учет особенностей приложений, который дает возможность идентифицировать и нейтрализовать вредоносную программу;

оборона от непрекращающихся атак из инфицированных систем;

обновляемая база данных, которая содержит описание приложений и угроз;

мониторинг трафика, который шифруется с помощью протокола SSL.

5. МСЭ нового поколения с активной защитой от угроз

Данный тип межсетевого экрана — усовершенствованная версия NGFW. Это устройство помогает защититься от угроз повышенной сложности. Дополнительный функционал умеет:

учитывать контекст и находить ресурсы, которые находятся под наибольшим риском;

оперативно отражать атаки за счет автоматизации безопасности, которая самостоятельно управляет защитой и устанавливает политики;

выявлять отвлекающую или подозрительную активность, благодаря применению корреляции событий в сети и на компьютерах;

В этой версии межсетевого экрана NGFW введены унифицированные политики, которые значительно упрощают администрирование.

Недостатки МСЭ

Межсетевые экраны обороняют сеть от злоумышленников. Однако необходимо серьезно отнестись к их настройке. Будьте внимательны: ошибившись при настройке параметров доступа, вы нанесете вред и файрвол будет останавливать нужный и ненужный трафик, а сеть станет неработоспособной.

Применение межсетевого экрана может стать причиной падения производительности сети. Помните, что они перехватывают весь входящий трафик для проверки. При крупных размерах сети чрезмерное стремление обеспечить безопасность и введение большего числа правил приведет к тому, что сеть станет работать медленно.

Зачастую одного файрвола недостаточно, чтобы полностью обезопасить сеть от внешних угроз. Поэтому его применяют вместе с другими программами, такими как антивирус.

Межсетевые экраны нового поколения Palo Alto

Лекция №36 Угрозы, связанные с периметром сети.

Периметр сети включает следующие соединения:

- Internet

- Удаленный офис

- Бизнес партнеры

- Удаленные пользователи

- Беспроводные сети

- Интернет-приложения

Угрозы на уровне периметра сети включают:

- Атаки на корп. сеть

- Атаки на уд.пользователей

- Атаки со стороны бизнес-партенров

- Атаки со стороны уд.офиса

- Атаки со стороны служб Интернет

- Атаки из Интернет

Защита периметра сети включает:

- Файерволлы

- Блокирование портов

- Трансляция портов и IP-адресов

- VPN

- Туннелирование

- VPN карантин

Задачи администрирования – уровень периметра сети

На уровне периметра сети основные задачи администрирования:

- определение прав пользователей доступа в сеть Интернет из локальной сети и доступа к локальной сети из Интернет.

- Использование инфраструктуры открытых ключей – PKI для шифрования трафика.

- Администрирование инфраструктурных сетевых служб для работы в сети Интернет.

- Администрирование веб-сервисов.

Шифрование сетевого трафика(протокол IPSec)

Для шифрования данных в протоколе IPSec может быть применен любой симметричный алгоритм шифрования.

В симметричных схемах шифрования конфиденциальность основана на том, что отправитель и получатель обладают общим, известным только им, параметром функции шифрования.

Этот параметр называется секретным ключом. Секретный ключ используется как для шифрования текста, так и для его дешифрирования.

Протоколирование и аудит

Протоколирование – сбор и накопление информации о событиях ИС (внешних, внутренних, клиентских)

Аудит – анализ накопленной информации, проводимый оперативно или периодически

Протоколирование и аудит позволяет решить следующие задачи:

▫ Обеспечение подотчетности пользователей и администраторов ИС

▫ Обеспечение реконструкции последовательности событий

▫ Обнаружение попыток нарушений ИБ

▫ Предоставление информации для выявления и анализа проблем

События, рекомендуемые для протоколирования:

▫ Вход/выход в систему;

▫ Обращение к удаленной системе или сервису;

▫ Выполнение операций с файлами и информационными массивами;

▫ Изменение привилегий пользователя или иных атрибутов безопасности.

Активный аудит

Задачи активного аудита – выявление подозрительной активности и управление средствами автоматического реагирования на нее.

Активность противоречащую политике безопасности разделяют на:

- Атаки, направленные на незаконное получение полномочий

- Действия, выполняемые в рамках полномочий, но нарушающие политику безопасности (злоупотребление полномочиями).

Лекция №37 Виртуальные частные сети VPN на основе криптошлюза.

Технология виртуальных частных сетей (VPN - Virtual Private Network) является одним из эффективных механизмов обеспечения информационной безопасности при передаче данных в распределенных вычислительных сетях.

Виртуальные частные сети являются комбинацией нескольких самостоятельных сервисов (механизмов) безопасности:

· шифрования (с использование инфраструктуры криптосистем) на выделенных шлюзах (шлюз обеспечивает обмен данными между вычислительными сетями, функционирующими по разным протоколам);

· экранирования (с использованием межсетевых экранов);

· туннелирования.

Сущность технологии VPN заключается в следующем (рис. 1):

· На все компьютеры, имеющие выход в Интернет (вместо Интернета может быть и любая другая сеть общего пользования), устанавливается VPN-агенты, которые обрабатывают IP-пакеты, передаваемые по вычислительным сетям.

· Перед отправкой IP-пакета VPN-агент выполняет следующие операции:

· анализируется IP-адрес получателя пакета, в зависимости от этого адреса выбирается алгоритм защиты данного пакета (VPN-агенты могут, поддерживать одновременно несколько алгоритмов шифрования и контроля целостности). Пакет может и вовсе быть отброшен, если в настройках VPN-агента такой получатель не значится;

· вычисляется и добавляется в пакет его имитоприставка, обеспечивающая контроль целостности передаваемых данных;

· пакет шифруется (целиком, включая заголовок IP-пакета, содержащий служебную информацию);

· формируется новый заголовок пакета, где вместо адреса получателя указывается адрес его VPN-агента (эта процедура называется инкапсуляцией пакета).

В результате этого обмен данными между двумя локальными сетями снаружи представляется как обмен между двумя компьютерами, на которых установлены VPN-агенты. Всякая полезная для внешней атаки информация, например, внутренние IP-адреса сети, в этом случае недоступна.

Рисунок 1.- Схема технологии VPN

· При получении IP-пакета выполняются обратные действия:

· из заголовка пакета извлекается информация о VPN-агенте отправителя пакета, если такой отправитель не входит в число разрешенных, то пакет отбрасывается (то же самое происходит при приеме пакета с намеренно или случайно поврежденным заголовком);

· согласно настройкам выбираются криптографические алгоритмы и ключи, после чего пакет расшифровывается и проверяется его целостность (пакеты с нарушенной целостностью также отбрасываются);

· после всех обратных преобразований пакет в его исходном виде отправляется настоящему адресату по локальной сети.

Все перечисленные операции выполняются автоматически, работа VPN-агентов является незаметной для пользователей. Сложной является только настройка VPN-агентов, которая может быть выполнена только очень опытным пользователем. VPN-агент может находиться непосредственно на защищаемом компьютере (что особенно полезно для мобильных пользователей). В этом случае он защищает обмен данными только одного компьютера, на котором он установлен.

Понятие "туннеля" при передаче данных в сетях

Для передачи данных VPN-агенты создают виртуальные каналы между защищаемыми локальными сетями или компьютерами (такой канал называется "туннелем", а технология его создания называется "туннелированием"). Вся информация передается по туннелю в зашифрованном виде.

Рисунок 2 – Организация туннеля в VPN.

Одной из обязательных функций VPN-агентов является фильтрация пакетов. Фильтрация пакетов реализуется в соответствии с настройками VPN-агента, совокупность которых образует политику безопасности виртуальной частной сети. Для повышения защищенности виртуальных частных сетей на концах туннелей целесообразно располагать межсетевые экраны.

Вопросы:

Какие сервисы безопасности включает технология виртуальных частных сетей?

Назовите функции VPN-агента.

Каким образом технология VPN обеспечивает конфиденциальность данных?

Каким образом технология VPN обеспечивает целостность данных?

Почему при использовании технологии VPN IP-адреса внутренней сети недоступны внешней сети?

Что такое "туннель" и технология его создания?

Чем определяется политика безопасности виртуальной частной сети?

Лекция №38 Методы аутентификации, использующие пароли и PIN-коды.

Аутентификация на основе PIN-кода

Наиболее распространенным методом аутентификации держателя пластиковой карты и смарт-карты является ввод секретного числа, которое обычно называют PIN-кодом (Personal Identification Number — персональный идентификационный код) или иногда CHV (CardHolder Verification). Защита PIN-кода карты является критичной для безопасности всей системы. Карты могут быть потеряны, украдены или подделаны. В таких случаях единственной контрмерой против несанкционированного доступа остается секретное значение PIN-кода. Вот почему открытая форма PIN должна быть известна только законному держателю карты. Очевидно, значение PIN нужно держать в секрете в течение всего срока действия карты.

Длина PIN-кода должна быть достаточно большой, чтобы минимизировать вероятность определения правильного PIN-кода методом проб и ошибок. С другой стороны, длина PIN-кода должна быть достаточно короткой, чтобы дать возможность держателям карт запомнить его значение. Согласно рекомендации стандарта ISO 9564-1, PIN-код должен содержать от 4 до 12 буквенно-цифровых символов. Однако в большинстве случаев ввод нецифровых символов технически невозможен, поскольку доступна только цифровая клавиатура. Поэтому обычно PIN-код представляет собой четырехразрядное число, каждая цифра которого может принимать значение от 0 до 9.

PIN-код вводится с помощью клавиатуры терминала или компьютера и затем отправляется на смарт-карту. Смарт-карта сравнивает полученное значение PIN-кода с эталонным значением, хранимым в карте, и отправляет результат сравнения на терминал. Ввод PIN-кода относится к мерам безопасности, особенно для финансовых транзакций, и, следовательно, требования к клавиатуре часто определяются в прикладной области. PIN-кла-виатуры имеют все признаки модуля безопасности и шифруют PIN-код сразу при его вводе. Это обеспечивает надежную защиту от проникновения в клавиатуру для перехвата PIN-кода во время ввода.

При идентификации клиента по значению PIN-кода и предъявленной карте используются два основных способа проверки PIN-кода: неалгоритмический и алгоритмический.

Неалгоритмический способ проверки PIN-кода не требует применения специальных алгоритмов. Проверка PIN-кода осуществляется путем непосредственного сравнения введенного клиентом PIN-кода со значениями, хранимыми в БД. Обычно БД со значениями PIN-кодов клиентов шифруется методом прозрачного шифрования, чтобы повысить ее защищенность, не усложняя процесса сравнения.

Алгоритмический способ проверки PIN-кода заключается в том, что введенный клиентом PIN-код преобразуют по определенному алгоритму с использованием секретного ключа и затем сравнивают со значением PIN-кода, хранящимся в определенной форме на карте. Достоинства этого метода проверки:

• отсутствие копии PIN-кода на главном компьютере исключает его раскрытие обслуживающим персоналом;

• отсутствие передачи PIN-кода между банкоматом или кассиром-автоматом и главным компьютером банка исключает его перехват злоумышленником или навязывание результатов сравнения;

• упрощение работы по созданию программного обеспечения системы, так как уже нет необходимости действий в реальном масштабе времени.

Лекция №39 Строгая аутентификация, основанная на симметричных и асимметричных алгоритмах.

Основные понятия

Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая (доказывающая) сторона доказывает свою подлинность проверяющей стороне, демонстрируя знание некоторого секрета. Например, этот секрет может быть предварительно распределен безопасным способом между сторонами аутентификационного обмена. Доказательство знания секрета осуществляется с помощью последовательности запросов и ответов с использованием криптографических методов и средств.

Существенным является факт, что доказывающая сторона демонстрирует только знание секрета, но сам секрет в ходе аутентификационного обмена не раскрывается. Это обеспечивается посредством ответов доказывающей стороны на различные запросы проверяющей стороны. При этом результирующий запрос зависит только от пользовательского секрета и начального запроса, который обычно представляет произвольно выбранное в начале протокола большое число.

В большинстве случаев строгая аутентификация заключается в том, что каждый пользователь аутентифицируется по признаку владения своим секретным ключом. Иначе говоря, пользователь имеет возможность определить, владеет ли его партнер по связи надлежащим секретным ключом и может ли он использовать этот ключ для подтверждения того, что он действительно является подлинным партнером по информационному обмену.

В соответствии с рекомендациями стандарта Х.509 различают процедуры строгой аутентификации следующих типов:

односторонняя аутентификация;

двусторонняя аутентификация;

трехсторонняя аутентификация.

Односторонняя аутентификация предусматривает обмен информацией только в одном направлении.

Двусторонняя аутентификация по сравнению с односторонней содержит дополнительный ответ проверяющей стороны доказывающей стороне, который должен убедить ее, что связь устанавливается именно с той стороной, которой были предназначены аутентификационные данные;

Трехсторонняя аутентификация содержит дополнительную передачу данных от доказывающей стороны, проверяющей. Этот подход позволяет отказаться от использования меток времени при проведении аутентификации.

Следует отметить, что данная классификация достаточно условна. На практике набор используемых приемов и средств зависит непосредственно от конкретных условий реализации процесса аутентификации. Необходимо учитывать, что проведение строгой аутентификации требует обязательного согласования сторонами используемых криптографических алгоритмов и дополнительных параметров.

Прежде чем перейти к рассмотрению конкретных вариантов протоколов строгой аутентификации, следует остановиться на назначении и возможностях так называемых одноразовых параметров, используемых в протоколах аутентификации. Одноразовые параметры иногда называют также nonces — это величина, используемая для одной и той же цели не более одного раза. Среди используемых на сегодняшний день одноразовых параметров следует выделить: случайные числа, метки времени и номера последовательностей.

Одноразовые параметры позволяют избежать повтора передачи, подмены стороны аутентификационного обмена и атаки с выбором открытого текста. С их помощью можно обеспечить уникальность, однозначность и временные гарантии передаваемых сообщений. Различные типы одноразовых параметров могут употребляться как отдельно, так и дополнять друг друга.

Следует отметить, что одноразовые параметры широко используются и в других вариантах криптографических протоколов (например, в протоколах распределения ключевой информации).

В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации делятся на протоколы, основанные:

на симметричных алгоритмах шифрования;

однонаправленных ключевых хэш-функциях;

асимметричных алгоритмах шифрования;

алгоритмах электронной цифровой подписи.