Лекция №34 Сертификация межсетевых экранов.

Сертифицированные МЭ относятся к одному из пяти классов защищенности персональной информации. Подобная классификация предназначена для заказчиков и разработчиков МЭ, а также сетей ЭВМ, распределенных автоматизированных систем с целью использования при формулировании и реализации требований по их защите от НСД к информации.

Чем выше класс межсетевого экрана, тем больше требований, предъявляемых к нему, тем жестче общепринятые анализируемые характеристики. Все нормы прописаны в Руководящем документе «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации», утвержденном 25.07.1997 года. До настоящего момента ФСТЭК не вносил никаких поправок в документ, что свидетельствует о неком игнорировании инноваций, внедренных разработчиками в межсетевые экраны в частности.

Каждое средство защиты, которое с момента появления документа сертифицировалось в ФСТЭК, внесено в Государственный реестр. Документ доступен для ознакомления каждому, что позволяет покупателю МЭ получить предварительную приблизительную картину касаемо продукта, внесенного в реестр или его аналога, еще до покупки. Стоит заметить, что в некоторых кодах аппаратного обеспечения в документе есть пропуски, не все единицы были вовремя внесены в общий список. Это может привести к искажению информации.

В настоящее время не все разработчики межсетевых экранов могут сертифицировать свой продукт, так как он имеет несоответствие требованиям РД Российской Федерации. Одной из самых распространенных причин, по которой можно получить отказ в сертификации – отсутствие функции, позволяющей производить фильтрацию трафика на транспортном и сетевом уровнях (имеется в виду, как комплексный подход, так и рассмотрение каждого уровня отдельно). Такие МЭ контролируют сетевые пакеты исключительно на прикладном уровне, что в значительной степени снижает эффективность функционирования межсетевого экрана как комплексного аппаратного обеспечения. Такой продукт легок в разработке, не требует при этом значительных временных и материальных затрат. Брандмауэр с такими «узкими» характеристиками имеет шанс на сертификацию на отсутствие НДВ, однако при проведении сертификации само понятие «межсетевой экран» не рассматривается.

Отсюда следует вывод, что в соответствии с требованиями по сертификации средств защиты информации – межсетевой экран должен быть сертифицирован, как межсетевой экран определенного класса — на соответствие РД ФСТЭК. Так как сертификация на отсутствие НДВ или возможность применения в АС/ИСПДн/ИС в данном случае не дает корректную оценку рассматриваемому СЗИ, в качестве межсетевого экрана.

Если заказчику не столь важно строгое соответствие МЭ определенному классу защищенности, что должно быть отображено в сертификате, он не запрашивает при покупке данный документ. Это актуально в некоторых отраслях, которые используют средства защиты информации, не прошедшие проверку ранее.

Если продукт проходит сертификацию по ТУ, отображающим четкие требования руководящих документов касаемо управления входящими/исходящими информационными потоками, его функционал проверяется. В настоящее время ФСТЭК не считает подобные межсетевые экраны сертифицированным как продукты общеопределенных классов защиты информации.

Для заказчика важно обращать внимание на вышеперечисленные нюансы еще до приобретения межсетевого экрана, не надеясь исключительно на порядочность и компетентность производителя. Заранее нужно ознакомиться с нормативными документами, позволяющие понять механизм проверки МЭ на соответствие нормам.

При возникновении подозрений в наличии функций, прописанных в сертификате, можно обратиться в ФСТЭК для проведения повторной сертификации продукта, которая подтвердит его подлинность или опровергнет ее. Дополнительно изучите особенности действующей системы сертификации, чтобы в дальнейшем не было проблем с продуктом. На пользователе аппаратного обеспечения лежит основной груз ответственности.

В случае сбоя функционирования МЭ или его неэффективности, что произошло по причине отсутствия нужных функций, вопросы возникнут не к разработчику брандмауэра, а к администратору МЭ или покупателю продукта, вовремя не проверившему его подлинность.

Производить сертификацию средств защиты информации (в частности межсетевые экраны) могут исключительно специальные аккредитованные и федеральные государственные органы по сертификации. После поступления заявки на испытание системы бразды правления передаются в испытательные центры, которые имеют необходимый уровень сертификации, а также специфическую материально техническую базу, позволяющую производить подобные испытания аппаратных систем защиты информации. В отдельных случаях, возможно проводить испытания МЭ на базе заявителя, но этот процесс происходит с разрешения федерального органа под его строгим контролем. Подлинность выданного сертификата может быть проверена в других лабораториях, если у регулятора возникли сомнения касаемо правдоподобности результатов исследования.

Лекция №35 Назначение, возможности и защитные механизмы межсетевых экранов.

Межсетевые экраны (МСЭ) или файрволы — это аппаратные и программные меры для предотвращения негативных воздействий извне. Файрвол работает как фильтр: из всего потока трафика просеивается только разрешенный. Это первая линия защитных укреплений между внутренними сетями и внешними, такими как интернет. Технология применяется уже на протяжении 25 лет.

Необходимость в межсетевых экранах возникла, когда стало понятно, что принцип полной связности сетей больше не работает. Компьютеры начали появляться не только в университетах и лабораториях. С распространением ПК и интернета возникла необходимость отделять внутренние сети от небезопасных внешних, чтобы уберечься от злоумышленников и защитить компьютер от взлома.

Для защиты корпоративной сети устанавливают аппаратный межсетевой экран — это может быть отдельное устройство или часть маршрутизатора. Однако такая практика применяется не всегда. Альтернативный способ — установить на компьютер, который нуждается в защите, программный межсетевой экран. В качестве примера можно привести файрвол, встроенный в Windows.

Имеет смысл использовать программный межсетевой экран на корпоративном ноутбуке, которым вы пользуетесь в защищенной сети компании. За стенами организации вы попадаете в незащищенную среду — установленный файрвол обезопасит вас в командировках, при работе в кафе и ресторанах.

Как работает межсетевой экран

Фильтрация трафика происходит на основе заранее установленных правил безопасности. Для этого создается специальная таблица, куда заносится описание допустимых и недопустимым к передаче данных. Межсетевой экран не пропускает трафик, если одно из запрещающих правил из таблицы срабатывает.

Файрволы могут запрещать или разрешать доступ, основываясь на разных параметрах: IP-адресах, доменных именах, протоколах и номерах портов, а также комбинировать их.

IP-адреса. Каждое устройство, использующее протокол IP, обладает уникальным адресом. Вы можете задать определенный адрес или диапазон, чтобы пресечь попытки получения пакетов. Или наоборот — дать доступ только определенному кругу IP-адресов.

Порты. Это точки, которые дают приложениям доступ к инфраструктуре сети. К примеру, протокол ftp пользуется портом 21, а порт 80 предназначен для приложений, используемых для просмотра сайтов. Таким образом, мы получаем возможность воспрепятствовать доступу к определенным приложениям и сервисам.

Доменное имя. Адрес ресурса в интернете также является параметром для фильтрации. Можно запретить пропускать трафик с одного или нескольких сайтов. Пользователь будет огражден от неприемлемого контента, а сеть от пагубного воздействия.

Протокол. Файрвол настраивается так, чтобы пропускать трафик одного протокола или блокировать доступ к одному из них. Тип протокола указывает на набор параметров защиты и задачу, которую выполняет используемое им приложение.

Типы МСЭ

1. Прокси-сервер

Один из родоначальников МСЭ, который выполняет роль шлюза для приложений между внутренними и внешними сетями. Прокси-серверы имеют и другие функции, среди которых защита данных и кэширование. Кроме того, они не допускают прямые подключения из-за границ сети. Использование дополнительных функций может чрезмерно нагрузить производительность и уменьшить пропускную способность.

2. МСЭ с контролем состояния сеансов

Экраны с возможностью контролировать состояние сеансов — уже укоренившаяся технология. На решение принять или блокировать данные влияет состояние, порт и протокол. Такие версии следят за всей активностью сразу после открытия соединения и вплоть до самого закрытия. Блокировать трафик или не блокировать система решает, опираясь на установленные администратором правила и контекст. Во втором случае учитываются данные, которые МСЭ дали прошлые соединения.

3. МСЭ Unified threat management (UTM)

Комплексное устройство. Как правило, такой межсетевой экран решает 3 задачи:

контролирует состояние сеанса;

предотвращает вторжения;

занимается антивирусным сканированием.

Порой фаерволы, усовершенствованные до версии UTM, включают и другой функционал, например: управление облаком.

4. Межсетевой экран Next-Generation Firewall (NGFW)

Ответ современным угрозам. Злоумышленники постоянно развивают технологии нападения, находят новые уязвимости, совершенствуют вредоносные программы и усложняют для отражения атаки на уровне приложений. Такой файрвол не только фильтрует пакеты и контролирует состояние сеансов. Он полезен в поддержании информационной безопасности благодаря следующим функциям:

учет особенностей приложений, который дает возможность идентифицировать и нейтрализовать вредоносную программу;

оборона от непрекращающихся атак из инфицированных систем;

обновляемая база данных, которая содержит описание приложений и угроз;

мониторинг трафика, который шифруется с помощью протокола SSL.

5. МСЭ нового поколения с активной защитой от угроз

Данный тип межсетевого экрана — усовершенствованная версия NGFW. Это устройство помогает защититься от угроз повышенной сложности. Дополнительный функционал умеет:

учитывать контекст и находить ресурсы, которые находятся под наибольшим риском;

оперативно отражать атаки за счет автоматизации безопасности, которая самостоятельно управляет защитой и устанавливает политики;

выявлять отвлекающую или подозрительную активность, благодаря применению корреляции событий в сети и на компьютерах;

В этой версии межсетевого экрана NGFW введены унифицированные политики, которые значительно упрощают администрирование.

Недостатки МСЭ

Межсетевые экраны обороняют сеть от злоумышленников. Однако необходимо серьезно отнестись к их настройке. Будьте внимательны: ошибившись при настройке параметров доступа, вы нанесете вред и файрвол будет останавливать нужный и ненужный трафик, а сеть станет неработоспособной.

Применение межсетевого экрана может стать причиной падения производительности сети. Помните, что они перехватывают весь входящий трафик для проверки. При крупных размерах сети чрезмерное стремление обеспечить безопасность и введение большего числа правил приведет к тому, что сеть станет работать медленно.

Зачастую одного файрвола недостаточно, чтобы полностью обезопасить сеть от внешних угроз. Поэтому его применяют вместе с другими программами, такими как антивирус.

Межсетевые экраны нового поколения Palo Alto

Лекция №36 Угрозы, связанные с периметром сети.

Периметр сети включает следующие соединения:

- Internet

- Удаленный офис

- Бизнес партнеры

- Удаленные пользователи

- Беспроводные сети

- Интернет-приложения

Угрозы на уровне периметра сети включают:

- Атаки на корп. сеть

- Атаки на уд.пользователей

- Атаки со стороны бизнес-партенров

- Атаки со стороны уд.офиса

- Атаки со стороны служб Интернет

- Атаки из Интернет

Защита периметра сети включает:

- Файерволлы

- Блокирование портов

- Трансляция портов и IP-адресов

- VPN

- Туннелирование

- VPN карантин

Задачи администрирования – уровень периметра сети

На уровне периметра сети основные задачи администрирования:

- определение прав пользователей доступа в сеть Интернет из локальной сети и доступа к локальной сети из Интернет.

- Использование инфраструктуры открытых ключей – PKI для шифрования трафика.

- Администрирование инфраструктурных сетевых служб для работы в сети Интернет.

- Администрирование веб-сервисов.

Шифрование сетевого трафика(протокол IPSec)

Для шифрования данных в протоколе IPSec может быть применен любой симметричный алгоритм шифрования.

В симметричных схемах шифрования конфиденциальность основана на том, что отправитель и получатель обладают общим, известным только им, параметром функции шифрования.

Этот параметр называется секретным ключом. Секретный ключ используется как для шифрования текста, так и для его дешифрирования.

Протоколирование и аудит

Протоколирование – сбор и накопление информации о событиях ИС (внешних, внутренних, клиентских)

Аудит – анализ накопленной информации, проводимый оперативно или периодически

Протоколирование и аудит позволяет решить следующие задачи:

▫ Обеспечение подотчетности пользователей и администраторов ИС

▫ Обеспечение реконструкции последовательности событий

▫ Обнаружение попыток нарушений ИБ

▫ Предоставление информации для выявления и анализа проблем

События, рекомендуемые для протоколирования:

▫ Вход/выход в систему;

▫ Обращение к удаленной системе или сервису;

▫ Выполнение операций с файлами и информационными массивами;

▫ Изменение привилегий пользователя или иных атрибутов безопасности.

Активный аудит

Задачи активного аудита – выявление подозрительной активности и управление средствами автоматического реагирования на нее.

Активность противоречащую политике безопасности разделяют на:

- Атаки, направленные на незаконное получение полномочий

- Действия, выполняемые в рамках полномочий, но нарушающие политику безопасности (злоупотребление полномочиями).

Лекция №37 Виртуальные частные сети VPN на основе криптошлюза.

Технология виртуальных частных сетей (VPN - Virtual Private Network) является одним из эффективных механизмов обеспечения информационной безопасности при передаче данных в распределенных вычислительных сетях.

Виртуальные частные сети являются комбинацией нескольких самостоятельных сервисов (механизмов) безопасности:

· шифрования (с использование инфраструктуры криптосистем) на выделенных шлюзах (шлюз обеспечивает обмен данными между вычислительными сетями, функционирующими по разным протоколам);

· экранирования (с использованием межсетевых экранов);

· туннелирования.

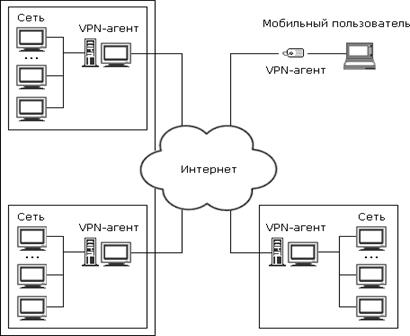

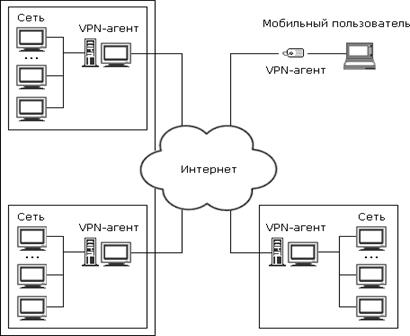

Сущность технологии VPN заключается в следующем (рис. 1):

· На все компьютеры, имеющие выход в Интернет (вместо Интернета может быть и любая другая сеть общего пользования), устанавливается VPN-агенты, которые обрабатывают IP-пакеты, передаваемые по вычислительным сетям.

· Перед отправкой IP-пакета VPN-агент выполняет следующие операции:

· анализируется IP-адрес получателя пакета, в зависимости от этого адреса выбирается алгоритм защиты данного пакета (VPN-агенты могут, поддерживать одновременно несколько алгоритмов шифрования и контроля целостности). Пакет может и вовсе быть отброшен, если в настройках VPN-агента такой получатель не значится;

· вычисляется и добавляется в пакет его имитоприставка, обеспечивающая контроль целостности передаваемых данных;

· пакет шифруется (целиком, включая заголовок IP-пакета, содержащий служебную информацию);

· формируется новый заголовок пакета, где вместо адреса получателя указывается адрес его VPN-агента (эта процедура называется инкапсуляцией пакета).

В результате этого обмен данными между двумя локальными сетями снаружи представляется как обмен между двумя компьютерами, на которых установлены VPN-агенты. Всякая полезная для внешней атаки информация, например, внутренние IP-адреса сети, в этом случае недоступна.

Рисунок 1.- Схема технологии VPN

· При получении IP-пакета выполняются обратные действия:

· из заголовка пакета извлекается информация о VPN-агенте отправителя пакета, если такой отправитель не входит в число разрешенных, то пакет отбрасывается (то же самое происходит при приеме пакета с намеренно или случайно поврежденным заголовком);

· согласно настройкам выбираются криптографические алгоритмы и ключи, после чего пакет расшифровывается и проверяется его целостность (пакеты с нарушенной целостностью также отбрасываются);

· после всех обратных преобразований пакет в его исходном виде отправляется настоящему адресату по локальной сети.

Все перечисленные операции выполняются автоматически, работа VPN-агентов является незаметной для пользователей. Сложной является только настройка VPN-агентов, которая может быть выполнена только очень опытным пользователем. VPN-агент может находиться непосредственно на защищаемом компьютере (что особенно полезно для мобильных пользователей). В этом случае он защищает обмен данными только одного компьютера, на котором он установлен.

Понятие "туннеля" при передаче данных в сетях

Для передачи данных VPN-агенты создают виртуальные каналы между защищаемыми локальными сетями или компьютерами (такой канал называется "туннелем", а технология его создания называется "туннелированием"). Вся информация передается по туннелю в зашифрованном виде.

Рисунок 2 – Организация туннеля в VPN.

Одной из обязательных функций VPN-агентов является фильтрация пакетов. Фильтрация пакетов реализуется в соответствии с настройками VPN-агента, совокупность которых образует политику безопасности виртуальной частной сети. Для повышения защищенности виртуальных частных сетей на концах туннелей целесообразно располагать межсетевые экраны.

Вопросы:

Какие сервисы безопасности включает технология виртуальных частных сетей?

Назовите функции VPN-агента.

Каким образом технология VPN обеспечивает конфиденциальность данных?

Каким образом технология VPN обеспечивает целостность данных?

Почему при использовании технологии VPN IP-адреса внутренней сети недоступны внешней сети?

Что такое "туннель" и технология его создания?

Чем определяется политика безопасности виртуальной частной сети?

Лекция №38 Методы аутентификации, использующие пароли и PIN-коды.

Аутентификация на основе PIN-кода

Наиболее распространенным методом аутентификации держателя пластиковой карты и смарт-карты является ввод секретного числа, которое обычно называют PIN-кодом (Personal Identification Number — персональный идентификационный код) или иногда CHV (CardHolder Verification). Защита PIN-кода карты является критичной для безопасности всей системы. Карты могут быть потеряны, украдены или подделаны. В таких случаях единственной контрмерой против несанкционированного доступа остается секретное значение PIN-кода. Вот почему открытая форма PIN должна быть известна только законному держателю карты. Очевидно, значение PIN нужно держать в секрете в течение всего срока действия карты.

Длина PIN-кода должна быть достаточно большой, чтобы минимизировать вероятность определения правильного PIN-кода методом проб и ошибок. С другой стороны, длина PIN-кода должна быть достаточно короткой, чтобы дать возможность держателям карт запомнить его значение. Согласно рекомендации стандарта ISO 9564-1, PIN-код должен содержать от 4 до 12 буквенно-цифровых символов. Однако в большинстве случаев ввод нецифровых символов технически невозможен, поскольку доступна только цифровая клавиатура. Поэтому обычно PIN-код представляет собой четырехразрядное число, каждая цифра которого может принимать значение от 0 до 9.

PIN-код вводится с помощью клавиатуры терминала или компьютера и затем отправляется на смарт-карту. Смарт-карта сравнивает полученное значение PIN-кода с эталонным значением, хранимым в карте, и отправляет результат сравнения на терминал. Ввод PIN-кода относится к мерам безопасности, особенно для финансовых транзакций, и, следовательно, требования к клавиатуре часто определяются в прикладной области. PIN-кла-виатуры имеют все признаки модуля безопасности и шифруют PIN-код сразу при его вводе. Это обеспечивает надежную защиту от проникновения в клавиатуру для перехвата PIN-кода во время ввода.

При идентификации клиента по значению PIN-кода и предъявленной карте используются два основных способа проверки PIN-кода: неалгоритмический и алгоритмический.

Неалгоритмический способ проверки PIN-кода не требует применения специальных алгоритмов. Проверка PIN-кода осуществляется путем непосредственного сравнения введенного клиентом PIN-кода со значениями, хранимыми в БД. Обычно БД со значениями PIN-кодов клиентов шифруется методом прозрачного шифрования, чтобы повысить ее защищенность, не усложняя процесса сравнения.

Алгоритмический способ проверки PIN-кода заключается в том, что введенный клиентом PIN-код преобразуют по определенному алгоритму с использованием секретного ключа и затем сравнивают со значением PIN-кода, хранящимся в определенной форме на карте. Достоинства этого метода проверки:

• отсутствие копии PIN-кода на главном компьютере исключает его раскрытие обслуживающим персоналом;

• отсутствие передачи PIN-кода между банкоматом или кассиром-автоматом и главным компьютером банка исключает его перехват злоумышленником или навязывание результатов сравнения;

• упрощение работы по созданию программного обеспечения системы, так как уже нет необходимости действий в реальном масштабе времени.

Лекция №39 Строгая аутентификация, основанная на симметричных и асимметричных алгоритмах.

Основные понятия

Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая (доказывающая) сторона доказывает свою подлинность проверяющей стороне, демонстрируя знание некоторого секрета. Например, этот секрет может быть предварительно распределен безопасным способом между сторонами аутентификационного обмена. Доказательство знания секрета осуществляется с помощью последовательности запросов и ответов с использованием криптографических методов и средств.

Существенным является факт, что доказывающая сторона демонстрирует только знание секрета, но сам секрет в ходе аутентификационного обмена не раскрывается. Это обеспечивается посредством ответов доказывающей стороны на различные запросы проверяющей стороны. При этом результирующий запрос зависит только от пользовательского секрета и начального запроса, который обычно представляет произвольно выбранное в начале протокола большое число.

В большинстве случаев строгая аутентификация заключается в том, что каждый пользователь аутентифицируется по признаку владения своим секретным ключом. Иначе говоря, пользователь имеет возможность определить, владеет ли его партнер по связи надлежащим секретным ключом и может ли он использовать этот ключ для подтверждения того, что он действительно является подлинным партнером по информационному обмену.

В соответствии с рекомендациями стандарта Х.509 различают процедуры строгой аутентификации следующих типов:

односторонняя аутентификация;

двусторонняя аутентификация;

трехсторонняя аутентификация.

Односторонняя аутентификация предусматривает обмен информацией только в одном направлении.

Двусторонняя аутентификация по сравнению с односторонней содержит дополнительный ответ проверяющей стороны доказывающей стороне, который должен убедить ее, что связь устанавливается именно с той стороной, которой были предназначены аутентификационные данные;

Трехсторонняя аутентификация содержит дополнительную передачу данных от доказывающей стороны, проверяющей. Этот подход позволяет отказаться от использования меток времени при проведении аутентификации.

Следует отметить, что данная классификация достаточно условна. На практике набор используемых приемов и средств зависит непосредственно от конкретных условий реализации процесса аутентификации. Необходимо учитывать, что проведение строгой аутентификации требует обязательного согласования сторонами используемых криптографических алгоритмов и дополнительных параметров.

Прежде чем перейти к рассмотрению конкретных вариантов протоколов строгой аутентификации, следует остановиться на назначении и возможностях так называемых одноразовых параметров, используемых в протоколах аутентификации. Одноразовые параметры иногда называют также nonces — это величина, используемая для одной и той же цели не более одного раза. Среди используемых на сегодняшний день одноразовых параметров следует выделить: случайные числа, метки времени и номера последовательностей.

Одноразовые параметры позволяют избежать повтора передачи, подмены стороны аутентификационного обмена и атаки с выбором открытого текста. С их помощью можно обеспечить уникальность, однозначность и временные гарантии передаваемых сообщений. Различные типы одноразовых параметров могут употребляться как отдельно, так и дополнять друг друга.

Следует отметить, что одноразовые параметры широко используются и в других вариантах криптографических протоколов (например, в протоколах распределения ключевой информации).

В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации делятся на протоколы, основанные:

на симметричных алгоритмах шифрования;

однонаправленных ключевых хэш-функциях;

асимметричных алгоритмах шифрования;

алгоритмах электронной цифровой подписи.

Лекция №34 Сертификация межсетевых экранов.

Сертифицированные МЭ относятся к одному из пяти классов защищенности персональной информации. Подобная классификация предназначена для заказчиков и разработчиков МЭ, а также сетей ЭВМ, распределенных автоматизированных систем с целью использования при формулировании и реализации требований по их защите от НСД к информации.

Чем выше класс межсетевого экрана, тем больше требований, предъявляемых к нему, тем жестче общепринятые анализируемые характеристики. Все нормы прописаны в Руководящем документе «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации», утвержденном 25.07.1997 года. До настоящего момента ФСТЭК не вносил никаких поправок в документ, что свидетельствует о неком игнорировании инноваций, внедренных разработчиками в межсетевые экраны в частности.

Каждое средство защиты, которое с момента появления документа сертифицировалось в ФСТЭК, внесено в Государственный реестр. Документ доступен для ознакомления каждому, что позволяет покупателю МЭ получить предварительную приблизительную картину касаемо продукта, внесенного в реестр или его аналога, еще до покупки. Стоит заметить, что в некоторых кодах аппаратного обеспечения в документе есть пропуски, не все единицы были вовремя внесены в общий список. Это может привести к искажению информации.

В настоящее время не все разработчики межсетевых экранов могут сертифицировать свой продукт, так как он имеет несоответствие требованиям РД Российской Федерации. Одной из самых распространенных причин, по которой можно получить отказ в сертификации – отсутствие функции, позволяющей производить фильтрацию трафика на транспортном и сетевом уровнях (имеется в виду, как комплексный подход, так и рассмотрение каждого уровня отдельно). Такие МЭ контролируют сетевые пакеты исключительно на прикладном уровне, что в значительной степени снижает эффективность функционирования межсетевого экрана как комплексного аппаратного обеспечения. Такой продукт легок в разработке, не требует при этом значительных временных и материальных затрат. Брандмауэр с такими «узкими» характеристиками имеет шанс на сертификацию на отсутствие НДВ, однако при проведении сертификации само понятие «межсетевой экран» не рассматривается.

Отсюда следует вывод, что в соответствии с требованиями по сертификации средств защиты информации – межсетевой экран должен быть сертифицирован, как межсетевой экран определенного класса — на соответствие РД ФСТЭК. Так как сертификация на отсутствие НДВ или возможность применения в АС/ИСПДн/ИС в данном случае не дает корректную оценку рассматриваемому СЗИ, в качестве межсетевого экрана.

Если заказчику не столь важно строгое соответствие МЭ определенному классу защищенности, что должно быть отображено в сертификате, он не запрашивает при покупке данный документ. Это актуально в некоторых отраслях, которые используют средства защиты информации, не прошедшие проверку ранее.

Если продукт проходит сертификацию по ТУ, отображающим четкие требования руководящих документов касаемо управления входящими/исходящими информационными потоками, его функционал проверяется. В настоящее время ФСТЭК не считает подобные межсетевые экраны сертифицированным как продукты общеопределенных классов защиты информации.

Для заказчика важно обращать внимание на вышеперечисленные нюансы еще до приобретения межсетевого экрана, не надеясь исключительно на порядочность и компетентность производителя. Заранее нужно ознакомиться с нормативными документами, позволяющие понять механизм проверки МЭ на соответствие нормам.

При возникновении подозрений в наличии функций, прописанных в сертификате, можно обратиться в ФСТЭК для проведения повторной сертификации продукта, которая подтвердит его подлинность или опровергнет ее. Дополнительно изучите особенности действующей системы сертификации, чтобы в дальнейшем не было проблем с продуктом. На пользователе аппаратного обеспечения лежит основной груз ответственности.

В случае сбоя функционирования МЭ или его неэффективности, что произошло по причине отсутствия нужных функций, вопросы возникнут не к разработчику брандмауэра, а к администратору МЭ или покупателю продукта, вовремя не проверившему его подлинность.

Производить сертификацию средств защиты информации (в частности межсетевые экраны) могут исключительно специальные аккредитованные и федеральные государственные органы по сертификации. После поступления заявки на испытание системы бразды правления передаются в испытательные центры, которые имеют необходимый уровень сертификации, а также специфическую материально техническую базу, позволяющую производить подобные испытания аппаратных систем защиты информации. В отдельных случаях, возможно проводить испытания МЭ на базе заявителя, но этот процесс происходит с разрешения федерального органа под его строгим контролем. Подлинность выданного сертификата может быть проверена в других лабораториях, если у регулятора возникли сомнения касаемо правдоподобности результатов исследования.

Лекция №35 Назначение, возможности и защитные механизмы межсетевых экранов.

Межсетевые экраны (МСЭ) или файрволы — это аппаратные и программные меры для предотвращения негативных воздействий извне. Файрвол работает как фильтр: из всего потока трафика просеивается только разрешенный. Это первая линия защитных укреплений между внутренними сетями и внешними, такими как интернет. Технология применяется уже на протяжении 25 лет.

Необходимость в межсетевых экранах возникла, когда стало понятно, что принцип полной связности сетей больше не работает. Компьютеры начали появляться не только в университетах и лабораториях. С распространением ПК и интернета возникла необходимость отделять внутренние сети от небезопасных внешних, чтобы уберечься от злоумышленников и защитить компьютер от взлома.

Для защиты корпоративной сети устанавливают аппаратный межсетевой экран — это может быть отдельное устройство или часть маршрутизатора. Однако такая практика применяется не всегда. Альтернативный способ — установить на компьютер, который нуждается в защите, программный межсетевой экран. В качестве примера можно привести файрвол, встроенный в Windows.

Имеет смысл использовать программный межсетевой экран на корпоративном ноутбуке, которым вы пользуетесь в защищенной сети компании. За стенами организации вы попадаете в незащищенную среду — установленный файрвол обезопасит вас в командировках, при работе в кафе и ресторанах.

Как работает межсетевой экран

Фильтрация трафика происходит на основе заранее установленных правил безопасности. Для этого создается специальная таблица, куда заносится описание допустимых и недопустимым к передаче данных. Межсетевой экран не пропускает трафик, если одно из запрещающих правил из таблицы срабатывает.

Файрволы могут запрещать или разрешать доступ, основываясь на разных параметрах: IP-адресах, доменных именах, протоколах и номерах портов, а также комбинировать их.

IP-адреса. Каждое устройство, использующее протокол IP, обладает уникальным адресом. Вы можете задать определенный адрес или диапазон, чтобы пресечь попытки получения пакетов. Или наоборот — дать доступ только определенному кругу IP-адресов.

Порты. Это точки, которые дают приложениям доступ к инфраструктуре сети. К примеру, протокол ftp пользуется портом 21, а порт 80 предназначен для приложений, используемых для просмотра сайтов. Таким образом, мы получаем возможность воспрепятствовать доступу к определенным приложениям и сервисам.

Доменное имя. Адрес ресурса в интернете также является параметром для фильтрации. Можно запретить пропускать трафик с одного или нескольких сайтов. Пользователь будет огражден от неприемлемого контента, а сеть от пагубного воздействия.

Протокол. Файрвол настраивается так, чтобы пропускать трафик одного протокола или блокировать доступ к одному из них. Тип протокола указывает на набор параметров защиты и задачу, которую выполняет используемое им приложение.

Типы МСЭ

1. Прокси-сервер

Один из родоначальников МСЭ, который выполняет роль шлюза для приложений между внутренними и внешними сетями. Прокси-серверы имеют и другие функции, среди которых защита данных и кэширование. Кроме того, они не допускают прямые подключения из-за границ сети. Использование дополнительных функций может чрезмерно нагрузить производительность и уменьшить пропускную способность.

2. МСЭ с контролем состояния сеансов

Экраны с возможностью контролировать состояние сеансов — уже укоренившаяся технология. На решение принять или блокировать данные влияет состояние, порт и протокол. Такие версии следят за всей активностью сразу после открытия соединения и вплоть до самого закрытия. Блокировать трафик или не блокировать система решает, опираясь на установленные администратором правила и контекст. Во втором случае учитываются данные, которые МСЭ дали прошлые соединения.

3. МСЭ Unified threat management (UTM)

Комплексное устройство. Как правило, такой межсетевой экран решает 3 задачи:

контролирует состояние сеанса;

предотвращает вторжения;

занимается антивирусным сканированием.

Порой фаерволы, усовершенствованные до версии UTM, включают и другой функционал, например: управление облаком.

4. Межсетевой экран Next-Generation Firewall (NGFW)

Ответ современным угрозам. Злоумышленники постоянно развивают технологии нападения, находят новые уязвимости, совершенствуют вредоносные программы и усложняют для отражения атаки на уровне приложений. Такой файрвол не только фильтрует пакеты и контролирует состояние сеансов. Он полезен в поддержании информационной безопасности благодаря следующим функциям:

учет особенностей приложений, который дает возможность идентифицировать и нейтрализовать вредоносную программу;

оборона от непрекращающихся атак из инфицированных систем;

обновляемая база данных, которая содержит описание приложений и угроз;

мониторинг трафика, который шифруется с помощью протокола SSL.

5. МСЭ нового поколения с активной защитой от угроз

Данный тип межсетевого экрана — усовершенствованная версия NGFW. Это устройство помогает защититься от угроз повышенной сложности. Дополнительный функционал умеет:

учитывать контекст и находить ресурсы, которые находятся под наибольшим риском;

оперативно отражать атаки за счет автоматизации безопасности, которая самостоятельно управляет защитой и устанавливает политики;

выявлять отвлекающую или подозрительную активность, благодаря применению корреляции событий в сети и на компьютерах;

В этой версии межсетевого экрана NGFW введены унифицированные политики, которые значительно упрощают администрирование.

Недостатки МСЭ

Межсетевые экраны обороняют сеть от злоумышленников. Однако необходимо серьезно отнестись к их настройке. Будьте внимательны: ошибившись при настройке параметров доступа, вы нанесете вред и файрвол будет останавливать нужный и ненужный трафик, а сеть станет неработоспособной.

Применение межсетевого экрана может стать причиной падения производительности сети. Помните, что они перехватывают весь входящий трафик для проверки. При крупных размерах сети чрезмерное стремление обеспечить безопасность и введение большего числа правил приведет к тому, что сеть станет работать медленно.

Зачастую одного файрвола недостаточно, чтобы полностью обезопасить сеть от внешних угроз. Поэтому его применяют вместе с другими программами, такими как антивирус.

Межсетевые экраны нового поколения Palo Alto

Лекция №36 Угрозы, связанные с периметром сети.

Периметр сети включает следующие соединения:

- Internet

- Удаленный офис

- Бизнес партнеры

- Удаленные пользователи

- Беспроводные сети

- Интернет-приложения

Угрозы на уровне периметра сети включают:

- Атаки на корп. сеть

- Атаки на уд.пользователей

- Атаки со стороны бизнес-партенров

- Атаки со стороны уд.офиса

- Атаки со стороны служб Интернет

- Атаки из Интернет

Защита периметра сети включает:

- Файерволлы

- Блокирование портов

- Трансляция портов и IP-адресов

- VPN

- Туннелирование

- VPN карантин

Задачи администрирования – уровень периметра сети

На уровне периметра сети основные задачи администрирования:

- определение прав пользователей доступа в сеть Интернет из локальной сети и доступа к локальной сети из Интернет.

- Использование инфраструктуры открытых ключей – PKI для шифрования трафика.

- Администрирование инфраструктурных сетевых служб для работы в сети Интернет.

- Администрирование веб-сервисов.

Шифрование сетевого трафика(протокол IPSec)

Для шифрования данных в протоколе IPSec может быть применен любой симметричный алгоритм шифрования.

В симметричных схемах шифрования конфиденциальность основана на том, что отправитель и получатель обладают общим, известным только им, параметром функции шифрования.

Этот параметр называется секретным ключом. Секретный ключ используется как для шифрования текста, так и для его дешифрирования.

Протоколирование и аудит

Протоколирование – сбор и накопление информации о событиях ИС (внешних, внутренних, клиентских)

Аудит – анализ накопленной информации, проводимый оперативно или периодически

Протоколирование и аудит позволяет решить следующие задачи:

▫ Обеспечение подотчетности пользователей и администраторов ИС

▫ Обеспечение реконструкции последовательности событий

▫ Обнаружение попыток нарушений ИБ

▫ Предоставление информации для выявления и анализа проблем

События, рекомендуемые для протоколирования:

▫ Вход/выход в систему;

▫ Обращение к удаленной системе или сервису;

▫ Выполнение операций с файлами и информационными массивами;

▫ Изменение привилегий пользователя или иных атрибутов безопасности.

Активный аудит

Задачи активного аудита – выявление подозрительной активности и управление средствами автоматического реагирования на нее.

Активность противоречащую политике безопасности разделяют на:

- Атаки, направленные на незаконное получение полномочий

- Действия, выполняемые в рамках полномочий, но нарушающие политику безопасности (злоупотребление полномочиями).

Лекция №37 Виртуальные частные сети VPN на основе криптошлюза.

Технология виртуальных частных сетей (VPN - Virtual Private Network) является одним из эффективных механизмов обеспечения информационной безопасности при передаче данных в распределенных вычислительных сетях.

Виртуальные частные сети являются комбинацией нескольких самостоятельных сервисов (механизмов) безопасности:

· шифрования (с использование инфраструктуры криптосистем) на выделенных шлюзах (шлюз обеспечивает обмен данными между вычислительными сетями, функционирующими по разным протоколам);

· экранирования (с использованием межсетевых экранов);

· туннелирования.

Сущность технологии VPN заключается в следующем (рис. 1):

· На все компьютеры, имеющие выход в Интернет (вместо Интернета может быть и любая другая сеть общего пользования), устанавливается VPN-агенты, которые обрабатывают IP-пакеты, передаваемые по вычислительным сетям.

· Перед отправкой IP-пакета VPN-агент выполняет следующие операции:

· анализируется IP-адрес получателя пакета, в зависимости от этого адреса выбирается алгоритм защиты данного пакета (VPN-агенты могут, поддерживать одновременно несколько алгоритмов шифрования и контроля целостности). Пакет может и вовсе быть отброшен, если в настройках VPN-агента такой получатель не значится;

· вычисляется и добавляется в пакет его имитоприставка, обеспечивающая контроль целостности передаваемых данных;

· пакет шифруется (целиком, включая заголовок IP-пакета, содержащий служебную информацию);

· формируется новый заголовок пакета, где вместо адреса получателя указывается адрес его VPN-агента (эта процедура называется инкапсуляцией пакета).

В результате этого обмен данными между двумя локальными сетями снаружи представляется как обмен между двумя компьютерами, на которых установлены VPN-агенты. Всякая полезная для внешней атаки информация, например, внутренние IP-адреса сети, в этом случае недоступна.

Рисунок 1.- Схема технологии VPN

· При получении IP-пакета выполняются обратные действия:

· из заголовка пакета извлекается информация о VPN-агенте отправителя пакета, если такой отправитель не входит в число разрешенных, то пакет отбрасывается (то же самое происходит при приеме пакета с намеренно или случайно поврежденным заголовком);

· согласно настройкам выбираются криптографические алгоритмы и ключи, после чего пакет расшифровывается и проверяется его целостность (пакеты с нарушенной целостностью также отбрасываются);

· после всех обратных преобразований пакет в его исходном виде отправляется настоящему адресату по локальной сети.

Все перечисленные операции выполняются автоматически, работа VPN-агентов является незаметной для пользователей. Сложной является только настройка VPN-агентов, которая может быть выполнена только очень опытным пользователем. VPN-агент может находиться непосредственно на защищаемом компьютере (что особенно полезно для мобильных пользователей). В этом случае он защищает обмен данными только одного компьютера, на котором он установлен.

Понятие "туннеля" при передаче данных в сетях

Для передачи данных VPN-агенты создают виртуальные каналы между защищаемыми локальными сетями или компьютерами (такой канал называется "туннелем", а технология его создания называется "туннелированием"). Вся информация передается по туннелю в зашифрованном виде.

Рисунок 2 – Организация туннеля в VPN.

Одной из обязательных функций VPN-агентов является фильтрация пакетов. Фильтрация пакетов реализуется в соответствии с настройками VPN-агента, совокупность которых образует политику безопасности виртуальной частной сети. Для повышения защищенности виртуальных частных сетей на концах туннелей целесообразно располагать межсетевые экраны.

Вопросы:

Какие сервисы безопасности включает технология виртуальных частных сетей?

Назовите функции VPN-агента.

Каким образом технология VPN обеспечивает конфиденциальность данных?

Каким образом технология VPN обеспечивает целостность данных?

Почему при использовании технологии VPN IP-адреса внутренней сети недоступны внешней сети?

Что такое "туннель" и технология его создания?

Чем определяется политика безопасности виртуальной частной сети?

Лекция №38 Методы аутентификации, использующие пароли и PIN-коды.

Аутентификация на основе PIN-кода

Наиболее распространенным методом аутентификации держателя пластиковой карты и смарт-карты является ввод секретного числа, которое обычно называют PIN-кодом (Personal Identification Number — персональный идентификационный код) или иногда CHV (CardHolder Verification). Защита PIN-кода карты является критичной для безопасности всей системы. Карты могут быть потеряны, украдены или подделаны. В таких случаях единственной контрмерой против несанкционированного доступа остается секретное значение PIN-кода. Вот почему открытая форма PIN должна быть известна только законному держателю карты. Очевидно, значение PIN нужно держать в секрете в течение всего срока действия карты.

Длина PIN-кода должна быть достаточно большой, чтобы минимизировать вероятность определения правильного PIN-кода методом проб и ошибок. С другой стороны, длина PIN-кода должна быть достаточно короткой, чтобы дать возможность держателям карт запомнить его значение. Согласно рекомендации стандарта ISO 9564-1, PIN-код должен содержать от 4 до 12 буквенно-цифровых символов. Однако в большинстве случаев ввод нецифровых символов технически невозможен, поскольку доступна только цифровая клавиатура. Поэтому обычно PIN-код представляет собой четырехразрядное число, каждая цифра которого может принимать значение от 0 до 9.

PIN-код вводится с помощью клавиатуры терминала или компьютера и затем отправляется на смарт-карту. Смарт-карта сравнивает полученное значение PIN-кода с эталонным значением, хранимым в карте, и отправляет результат сравнения на терминал. Ввод PIN-кода относится к мерам безопасности, особенно для финансовых транзакций, и, следовательно, требования к клавиатуре часто определяются в прикладной области. PIN-кла-виатуры имеют все признаки модуля безопасности и шифруют PIN-код сразу при его вводе. Это обеспечивает надежную защиту от проникновения в клавиатуру для перехвата PIN-кода во время ввода.

При идентификации клиента по значению PIN-кода и предъявленной карте используются два основных способа проверки PIN-кода: неалгоритмический и алгоритмический.

Неалгоритмический способ проверки PIN-кода не требует применения специальных алгоритмов. Проверка PIN-кода осуществляется путем непосредственного сравнения введенного клиентом PIN-кода со значениями, хранимыми в БД. Обычно БД со значениями PIN-кодов клиентов шифруется методом прозрачного шифрования, чтобы повысить ее защищенность, не усложняя процесса сравнения.

Алгоритмический способ проверки PIN-кода заключается в том, что введенный клиентом PIN-код преобразуют по определенному алгоритму с использованием секретного ключа и затем сравнивают со значением PIN-кода, хранящимся в определенной форме на карте. Достоинства этого метода проверки:

• отсутствие копии PIN-кода на главном компьютере исключает его раскрытие обслуживающим персоналом;

• отсутствие передачи PIN-кода между банкоматом или кассиром-автоматом и главным компьютером банка исключает его перехват злоумышленником или навязывание результатов сравнения;

• упрощение работы по созданию программного обеспечения системы, так как уже нет необходимости действий в реальном масштабе времени.

Лекция №39 Строгая аутентификация, основанная на симметричных и асимметричных алгоритмах.

Основные понятия

Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая (доказывающая) сторона доказывает свою подлинность проверяющей стороне, демонстрируя знание некоторого секрета. Например, этот секрет может быть предварительно распределен безопасным способом между сторонами аутентификационного обмена. Доказательство знания секрета осуществляется с помощью последовательности запросов и ответов с использованием криптографических методов и средств.

Существенным является факт, что доказывающая сторона демонстрирует только знание секрета, но сам секрет в ходе аутентификационного обмена не раскрывается. Это обеспечивается посредством ответов доказывающей стороны на различные запросы проверяющей стороны. При этом результирующий запрос зависит только от пользовательского секрета и начального запроса, который обычно представляет произвольно выбранное в начале протокола большое число.

В большинстве случаев строгая аутентификация заключается в том, что каждый пользователь аутентифицируется по признаку владения своим секретным ключом. Иначе говоря, пользователь имеет возможность определить, владеет ли его партнер по связи надлежащим секретным ключом и может ли он использовать этот ключ для подтверждения того, что он действительно является подлинным партнером по информационному обмену.

В соответствии с рекомендациями стандарта Х.509 различают процедуры строгой аутентификации следующих типов:

односторонняя аутентификация;

двусторонняя аутентификация;

трехсторонняя аутентификация.

Односторонняя аутентификация предусматривает обмен информацией только в одном направлении.

Двусторонняя аутентификация по сравнению с односторонней содержит дополнительный ответ проверяющей стороны доказывающей стороне, который должен убедить ее, что связь устанавливается именно с той стороной, которой были предназначены аутентификационные данные;

Трехсторонняя аутентификация содержит дополнительную передачу данных от доказывающей стороны, проверяющей. Этот подход позволяет отказаться от использования меток времени при проведении аутентификации.

Следует отметить, что данная классификация достаточно условна. На практике набор используемых приемов и средств зависит непосредственно от конкретных условий реализации процесса аутентификации. Необходимо учитывать, что проведение строгой аутентификации требует обязательного согласования сторонами используемых криптографических алгоритмов и дополнительных параметров.

Прежде чем перейти к рассмотрению конкретных вариантов протоколов строгой аутентификации, следует остановиться на назначении и возможностях так называемых одноразовых параметров, используемых в протоколах аутентификации. Одноразовые параметры иногда называют также nonces — это величина, используемая для одной и той же цели не более одного раза. Среди используемых на сегодняшний день одноразовых параметров следует выделить: случайные числа, метки времени и номера последовательностей.

Одноразовые параметры позволяют избежать повтора передачи, подмены стороны аутентификационного обмена и атаки с выбором открытого текста. С их помощью можно обеспечить уникальность, однозначность и временные гарантии передаваемых сообщений. Различные типы одноразовых параметров могут употребляться как отдельно, так и дополнять друг друга.

Следует отметить, что одноразовые параметры широко используются и в других вариантах криптографических протоколов (например, в протоколах распределения ключевой информации).

В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации делятся на протоколы, основанные:

на симметричных алгоритмах шифрования;

однонаправленных ключевых хэш-функциях;

асимметричных алгоритмах шифрования;

алгоритмах электронной цифровой подписи.

- Учитель: Идрис Амиралиев

- Учитель: Фатима Ахмедова

- Учитель: Умакусум Исакова

- Учитель: Фатима Ахмедова

- Учитель: Умакусум Исакова

- Учитель: Магомед Рамазанов

Профессиональный отбор военнослужащих - процедура, оценивающая личностные и вероятностные качества гражданина, направленная на определение пригодности к службе и наиболее эффективное использование потенциала военнослужащего для решения поставленных задач по поддержанию боевой готовности армии.

Профотбор проводится в военкомате и подразделяется на четыре вида: - медицинский - проводится военно-врачебной комиссией, определяющей состояние здоровья призывника;

- физиологический - определяются физическая подготовка гражданина, его готовность выдерживать нагрузки;

- педагогический - выявляются общее и специальное образование призывника, способность обучаться, а также работать с подчиненными;

- психологический - устанавливаются общая готовность гражданина к службе в армии, способность работать в команде, стрессоустойчивость, целеустремленность, самодисциплина, мотивация, целевое предназначение. По результатам профотбора составляются рекомендации для направления призывника на службу и в дальнейшем - назначения его на воинскую должность.

Воинские должности, комплектуемые солдатами, матросами, сержантами и старшинами, подразделяются на командные, операторские, связи и наблюдения, водительские, специального назначения и технические.

1. Командные воинские должности Считаются основными для руководства, обучения и воспитания солдат и матросов. Это командиры отделений, экипажей, станций, боевых расчётов, постов и т. п.

2. Операторские воинские должности Современное вооружение и боевая техника представляют собой сложный комплекс различных электронных систем, управляемый оператором или расчетом. От оператора требуются сосредоточенность, внимание, умение логически мыслить и принимать решение в кратчайшие сроки. Деятельность оператора при разных системах различна, но каждый её вид имеет одинаковые операции: это приём, оценка и переработка информации, принятие решения, действия по реализации этого решения, контроль результатов исполнения.

3. Воинские должности связи и наблюдения Связь – основа управления войсками. Для успешного исполнения обязанностей на должностях связи и наблюдения военнослужащим необходимы следующие профессионально важные качества: острый слух и зрение, развитая оперативная память, четкая дикция и разборчивый почерк, хорошее владение русским языком, развитое чувство ритма, выносливость нервной системы. 29

4. Водительские воинские должности В числе основных черт современного боя – высокая маневренность и скоротечность, требующие от войск высокой мобильности. Водительские должностные обязанности определяются характером, назначением и особенностями эксплуатации самодвижущихся машин.

Автомобильную технику составляют военные автомобили всех видов, гусеничные и колёсные тягачи, тракторы, прицепы и др. Бронетанковая техника включает в себя различные классы боевых машин, имеющих броневую защиту. В число самодвижущихся машин входят и боевые корабли самого различного назначения.

Этим объясняется многообразие водительских воинских должностей, но все они имеют много сходных обязанностей, а следовательно, схожи и требования к качествам, определяющим профессиональную пригодность военных, служащих на данных должностях.

В общем случае водитель должен:

- уметь водить военную технику в различных условиях обстановки и времени суток, в том числе в экстремальных условиях (например, в условиях боя);

- знать и соблюдать ПДД при движении по дорогам общего пользования;

- уметь и своевременно проводить техническое обслуживание, ремонт вверенной техники.

Военный водитель должен обладать:

- высокой психологической устойчивостью;

- развитой зрительной и слуховой памятью;

- быстрой реакцией и хорошей координацией движений;

- умением сохранять длительную работоспособность (нахождения за рулем).

5. Воинские должности специального назначения

Воинские должности специального назначения -это должности разведчиков, сапёров, пожарных, водолазов и др. Деятельность на этих должностях почти всегда осуществляется в особо напряжённых, часто экстремальных условиях и связана с чрезмерными эмоциональными и физическими нагрузками. Эти особенности накладывают особые требования к военным, служащим на должностях специального назначения. Для них характерны, прежде всего, безошибочность выполнения должностных обязанностей, слаженность, умение работать в команде, действовать быстро, решительно, проявлять инициативу и находчивость.

6. Технические воинские должности Основное предназначение технических специалистов – поддержание техники и вооружения в боеготовом состоянии, своевременное проведение всех видов регламентных работ. Каждая единица техники имеет свои особенности, но есть много общих требований к техническим специалистам, ее обслуживающим. В первую очередь – это технические знания, знания конструктивных особенностей обслуживаемой техники, правил безопасности, склонность к работе с техникой. Специалисты, имеющие технические специальности, осуществляют ремонт и настройку механизмов.

7. Прочие должности, не предъявляющие специфических требований к индивидуальным качествам военнослужащих. К ним относятся должности стрелков, гранатомётчиков и пулемётчиков. Это самые массовые должности в Сухопутных войсках. Стрелки, гранатомётчики и пулемётчики должны обладать такими профессионально важными качествами, как смелость, решительность, мужество, самообладание, исполнительность, дисциплинированность, быстрота двигательной реакции, точный глазомер, физическая выносливость.

Лекция: Анализ и применение на практике знаний конституции РФ, ФЗ "Об обороне", "О статусе военнослужащих", "О воинской обязанности и военной службе " . Определение показателей понятий Патриотизма и верности воинскому долгу.

Организация и исполнение обязанностей военной службы строго регламентированы Конституцией РФ, федеральными законами и другими нормативно-правовыми актами РФ, касающимися обороны государства.

Конституция Российской Федерации – это высший нормативный правовой акт Российской Федерации. Она принята народом России 12 декабря 1993 года, вступила в силу 25 декабря 1993 года. Конституция обладает высшей юридической силой, закрепляющей основы конституционного строя России, государственное устройство, образование представительных, исполнительных, судебных органов власти и систему местного самоуправления, права и свободы человека и гражданина, а также конституционные поправки и пересмотр Конституции.

Глава 1 «Основы конституционного строя» юридически закрепляет конституционный статус государства, его сущностные характеристики, устои и принципы, в соответствии с которыми организованы и функционируют все основные государственные и общественные институты.

Принципы организации государства закрепляются в указанной главе в самой общей форме, они создают фундамент конституционного строя, а конкретно раскрываются в последующих главах Конституции.

Глава 2 «Права и свободы человека и гражданина» определяет национальную систему основных фундаментальных прав и свобод.

В содержание Конституции 1993 года включены: права и свободы: право на жизнь, свободу въезда и выезда на территорию России, право на защиту чести и достоинства личности и др. Кроме того, в гл. 2 Конституции РФ включены новые обязанности граждан России. Например, обязанность платить законно установленные налоги и сборы. Также наличие гарантий прав и свобод человека и гражданина. В их числе: презумпция невиновности, охрана прав потерпевших от преступлений и злоупотребления властью и др.

Глава 3 «Федеративное устройство», определяет государственную целостность, единстве системы государственной власти, разграничение предметов ведения и полномочий между органами государственной власти Российской Федерации и органами государственной власти субъектов Российской Федерации, равноправии и самоопределении народов в Российской Федерации.

Глава 4 «Президент Российской Федерации» по-новому определяет концепцию президентской власти в России. Анализ полномочий президента, его взаимоотношения с другими высшими органами государственной власти позволяют сделать вывод о том, что Президент, являясь главой государства, не относится ни к одной из ветвей власти, обеспечивает согласованное функционирование и взаимодействие всех других органов государственной власти.

Глава 5 «Федеральное собрание» раскрывает основы организации, формирования и деятельности парламента Российской Федерации.

Законодательные органы олицетворяют демократические начала государства, выступают гарантами демократии. Этим обусловлен набор их властных полномочий, роль и значимость в системе органов государственной власти. Законодательные органы влияют на развитие Российской Федерации как демократического федеративного правового государства, создают условия для идеологического многообразия и многопартийности, определяют компетенции других государственных органов, способствуют развитию политической и правовой активности граждан. Они участвуют в обеспечении территориальной целостности Российской Федерации, определении правового статуса ее субъектов.

Глава 6 «Правительство Российской Федерации». Правительство РФ осуществляет наряду с Президентом РФ, Федеральным Собранием РФ и судами государственную власть, действуя при этом самостоятельно, независимо, но в тесном взаимодействии с указанными органами.

Одной из основных задач Правительства является обеспечение согласованной деятельности системы федеральных органов исполнительной власти, состоящей из федеральных министерств и ведомств. Правительство призвано организовывать исполнение федеральных законов, систематический контроль за их соблюдением органами исполнительной власти всех уровней и принятие необходимых мер по устранению допущенных нарушений.

Глава 7 «Судебная власть» определяет социальное назначение судов - обеспечение надлежащего правового режима во всех областях общественной жизни. По своим задачам суды - правоохранительные органы, и им принадлежит ведущее место среди других органов государства, деятельность которых направлена на укрепление законности и правопорядка.

Глава 8 «Местное самоуправление» закрепляет модель местного самоуправления приближенную к общепринятому во многих странах эталону местного самоуправления как демократического института. Это означает, что Конституционное право граждан России на осуществление местного самоуправления обеспечивается самостоятельностью населения в решении вопросов местного значения, самостоятельностью органов, создаваемых населением для этой цели, и конституционным запретом на ограничение прав местного самоуправления, обеспечивающимся судебной защитой.

Глава 9 «Конституционные поправки и пересмотр Конституции» регламентирует особый порядок изменения действующей и принятия новой Конституции, призванный обеспечить стабильность конституционного строя и вместе с тем возможность внесения поправок и изменения Конституции с учетом постоянно меняющихся общественных потребностей.

Основу законодательной базы об обороне страны составляет Конституция РФ, в которой закреплены основополагающие правовые нормы об обороне и безопасности государства. Статья 4 Конституции определяет, что РФ обеспечивает целостность и неприкосновенность своей территории. Тем самым подчеркивается, что оборона, территориальная целостность и безопасность страны носят общегосударственный характер, это возлагает на все без исключения государственные органы, общественные организации, на всех граждан обязанности по защите Отечества.

Обеспечение обороны страны – задача государственной важности.

Согласно статье 71 Конституции, в исключительном ведении РФ находятся:

- вопросы войны и мира;

- оборона и безопасность, оборонное производство, определение порядка продажи и покупки оружия, боеприпасов, военной техники и другого военного имущества;

- определение статуса и защита государственной границы, территориального пространства, исключительной экономической зоны и континентального шельфа РФ.

Главное в содержании государственной функции защиты Отечества – это его вооруженная защита, осуществляемая Вооруженными силами в случае агрессии, деятельность по обеспечению мира, безопасности и обороноспособности страны, высокой боевой готовности ВС РФ в мирное время. Согласно статье 59 Конституции, защита Отечества является долгом и обязанностью гражданина РФ. Гражданин РФ несет военную службу в соответствии с федеральным законом. В Конституции оговаривается, что гражданин РФ в случае если его убеждениям или вероисповеданию противоречит несение военной службы, а также в иных установленных федеральным законом случаях имеет право на замену ее альтернативной гражданской службой.

Конституция определяет функции и полномочия в области обороны страны высших должностных лиц и органов государственной власти России. Президент, Федеральное собрание, Правительство РФ в соответствии с конституционными нормами осуществляют государственное руководство обороной страны и ВС РФ. В его основе лежит принцип единства политического, экономического и военного руководства защитой Отечества. В компетенцию этих органов входит рассмотрение и решение всех коренных вопросов, относящихся к обеспечению обороноспособности и безопасности нашего государства

Конституция РФ закрепляет также основы, которые распространяются на все отношения в сфере обороны и безопасности: верховенство Конституции РФ и федеральных законов на всей территории РФ (ч. 2 ст. 4); единство системы государственной власти, разграничение предметов ведения между Российской Федерацией и ее субъектами (ч. 3 ст. 5), приоритет прав и свобод человека и гражданина, их непосредственное действие (ст. 18); обязанность государства признавать, соблюдать и защищать права и свободы человека и гражданина (ст. 2); равный доступ граждан к государственной службе (ч. 4 ст. 32) и тд.

Базовым правовым актом военного законодательства является Федеральный закон РФ «Об обороне от 31.05.1996 N 61 ФЗ», определяющий основы и организацию обороны РФ, права и обязанности органов государственной власти и управления, органов местного самоуправления, предприятий, учреждений, организаций, должностных лиц и граждан в области обороны, структуру и организацию ВС РФ, ответственность за нарушение законодательства РФ по вопросам обороны, а также содержащий другие нормы, касающиеся обороны страны.

Под обороной данный Федеральный закон понимает систему политических экономических, военных, социальных, правовых и иных мер по подготовке к вооруженной защите и вооруженную защиту РФ, целостности и неприкосновенности ее территории. В целях обороны создаются ВС РФ. К обороне государства привлекаются также другие войска.

Раздел I. ОСНОВЫ И ОРГАНИЗАЦИЯ ОБОРОНЫ.

Статья 1. Основы обороны

Статья 2. Организация обороны

1) прогнозирование и оценку военной опасности и военной угрозы;

2) разработку основных направлений военной политики и положений военной доктрины Российской Федерации;

3) правовое регулирование в области обороны;

4) строительство, подготовку и поддержание в необходимой готовности Вооруженных Сил Российской Федерации, других войск, воинских формирований и органов, а также планирование их применения;

5) разработку, производство и совершенствование систем управления Вооруженными Силами Российской Федерации, другими войсками, воинскими формированиями и органами, вооружения и военной техники, создание их запасов, а также планирование использования радиочастотного спектра;

6) планирование непосредственной подготовки к переводу и перевода органов государственной власти Российской Федерации, органов государственной власти субъектов Российской Федерации, органов местного самоуправления и экономики страны на работу в условиях военного времени; (В редакции Федерального закона от 05.04.2013 № 55-ФЗ)

7) мобилизационную подготовку органов государственной власти Российской Федерации, органов государственной власти субъектов Российской Федерации, органов местного самоуправления и организаций независимо от форм собственности, транспорта, коммуникаций и населения страны;

8) создание в составе государственного материального резерва запасов материальных ценностей (в том числе запаса мобилизационного резерва и неснижаемого запаса государственного материального резерва), предназначенных для мобилизационных нужд Российской Федерации; (В редакции Федерального закона от 05.04.2013 № 55-ФЗ)

9) планирование и осуществление мероприятий по гражданской и территориальной обороне;

10) оперативное оборудование территории Российской Федерации в целях обороны;

11) обеспечение защиты сведений, составляющих государственную тайну в области обороны и служебную тайну в области обороны; (В редакции Федерального закона от 11.06.2021 № 172-ФЗ)

12) развитие науки в интересах обороны;

13) координацию деятельности органов государственной власти Российской Федерации, органов государственной власти субъектов Российской Федерации и органов местного самоуправления в области обороны;

14) финансирование расходов на оборону, а также контроль за расходованием средств, выделенных на оборону, и деятельностью Вооруженных Сил Российской Федерации, других войск, воинских формирований и органов, осуществляемый в соответствии с законодательством Российской Федерации;

15) международное сотрудничество в целях коллективной безопасности и совместной обороны;

16) другие мероприятия в области обороны.

Статья 21. План обороны Российской Федерации.

В целях планирования и осуществления мероприятий в области обороны разрабатывается План обороны Российской Федерации, который включает в себя комплекс взаимоувязанных документов военного планирования.

Статья 3. Законодательство Российской Федерации в области обороны

1.Законодательство Российской Федерации в области обороны основывается на Конституции Российской Федерации, международных договорах Российской Федерации и включает в себя федеральные конституционные законы, федеральные законы, настоящий Федеральный закон и законы Российской Федерации в области обороны.

Статья 31. Служебная тайна в области обороны

Раздел II. ПОЛНОМОЧИЯ ОРГАНОВ ГОСУДАРСТВЕННОЙ ВЛАСТИ РОССИЙСКОЙ ФЕДЕРАЦИИ В ОБЛАСТИ ОБОРОНЫ

Статья 4. Полномочия Президента Российской Федерации в области обороны.

Статья 5. Полномочия Федерального Собрания в области обороны

Статья 6. Полномочия Правительства Российской Федерации в области обороны.

Раздел III. ФУНКЦИИ ОРГАНОВ ИСПОЛНИТЕЛЬНОЙ ВЛАСТИ СУБЪЕКТОВ РОССИЙСКОЙ ФЕДЕРАЦИИ, ОРГАНОВ МЕСТНОГО САМОУПРАВЛЕНИЯ И ОРГАНИЗАЦИЙ, ОБЯЗАННОСТИ ДОЛЖНОСТНЫХ ЛИЦ, ПРАВА И ОБЯЗАННОСТИ ГРАЖДАН РОССИЙСКОЙ ФЕДЕРАЦИИ В ОБЛАСТИ ОБОРОНЫ.

Статья 7. Функции органов исполнительной власти субъектов Российской Федерации и органов местного самоуправления в области обороны.

Статья 8. Функции организаций и обязанности их должностных лиц в области обороны.

Статья 9. Права и обязанности граждан Российской Федерации в области обороны.

Граждане Российской Федерации:

1) исполняют воинскую обязанность в соответствии с федеральным законом;

2) принимают участие в мероприятиях по гражданской и территориальной обороне;

3) могут создавать организации и общественные объединения, содействующие укреплению обороны;

31) могут поступать в добровольческие формирования; (Дополнение подпунктом - Федеральный закон от 04.11.2022 № 419-ФЗ)

4) предоставляют в военное время для нужд обороны по требованию федеральных органов исполнительной власти здания, сооружения, транспортные средства и другое имущество, находящиеся в их собственности, с последующей компенсацией понесенных расходов в порядке, устанавливаемом Правительством Российской Федерации.

Раздел IV. ВООРУЖЕННЫЕ СИЛЫ РОССИЙСКОЙ ФЕДЕРАЦИИ, ДРУГИЕ ВОЙСКА, ВОИНСКИЕ ФОРМИРОВАНИЯ И ОРГАНЫ.

Статья 10. Вооруженные Силы Российской Федерации и их предназначение.

1. Вооруженные Силы Российской Федерации - государственная военная организация, составляющая основу обороны Российской Федерации.

2. Вооруженные Силы Российской Федерации предназначены для отражения агрессии, направленной против Российской Федерации, для вооруженной защиты целостности и неприкосновенности территории Российской Федерации, а также для выполнения задач в соответствии с федеральными конституционными законами, федеральными законами и международными договорами Российской Федерации. (В редакции Федерального закона от 04.04.2005 № 31-ФЗ)

21. В целях защиты интересов Российской Федерации и ее граждан, поддержания международного мира и безопасности формирования Вооруженных Сил Российской Федерации могут оперативно использоваться за пределами территории Российской Федерации в соответствии с общепризнанными принципами и нормами международного права, международными договорами Российской Федерации и настоящим Федеральным законом для решения следующих задач:

1) отражение вооруженного нападения на формирования Вооруженных Сил Российской Федерации, другие войска или органы, дислоцированные за пределами территории Российской Федерации;

2) отражение или предотвращение вооруженного нападения на другое государство, обратившееся к Российской Федерации с соответствующей просьбой;

3) защита граждан Российской Федерации за пределами территории Российской Федерации от вооруженного нападения на них;

4) борьба с пиратством и обеспечение безопасности судоходства.

(Дополнение пунктом - Федеральный закон от 09.11.2009 № 252-ФЗ)

3. Привлечение Вооруженных Сил Российской Федерации к выполнению задач с использованием вооружения не по их предназначению производится Президентом Российской Федерации в соответствии с федеральными законами.

4. Применение Вооруженных Сил Российской Федерации для выполнения задач в соответствии с международными договорами Российской Федерации осуществляется на условиях и в порядке, оговоренных в этих договорах и установленных законодательством Российской Федерации.

5. Деятельность Вооруженных Сил Российской Федерации осуществляется в соответствии с Конституцией Российской Федерации, федеральными конституционными законами, федеральными законами, нормативными правовыми актами Президента Российской Федерации и иными нормативными правовыми актами Российской Федерации. (В редакции Федерального закона от 29.06.2004 № 58-ФЗ)

6. Часть состава Вооруженных Сил Российской Федерации может входить в объединенные вооруженные силы или находиться под объединенным командованием в соответствии с международными договорами Российской Федерации.

7. Вооруженные Силы Российской Федерации организуют и проводят работы по поиску, обезвреживанию и (или) уничтожению взрывоопасных предметов совместно с другими федеральными органами исполнительной власти, уполномоченными на организацию проведения указанных работ, оказывают помощь в реализации международных программ, проектов и операций по гуманитарному разминированию, а также выполняют взрывные работы в порядке, определяемом Министерством обороны Российской Федерации. (Дополнение пунктом - Федеральный закон от 14.07.2022 № 351-ФЗ)

Статья 10.1. Оперативное использование формирований Вооруженных Сил Российской Федерации за пределами территории Российской Федерации.

Статья 10.2. Обеспечение полетов воздушных судов Вооруженных Сил Российской Федерации.

Статья 11. Общий состав Вооруженных Сил Российской Федерации.

Статья 11.1. Управления объединений, управления соединений и воинские части Вооруженных Сил Российской Федерации в качестве юридических лиц

Статья 12. Комплектование Вооруженных Сил Российской Федерации личным составом.

Статья 13. Руководство и управление Вооруженными Силами Российской Федерации.

Статья 13. Руководство и управление Вооруженными Силами Российской Федерации.

1. Руководство Вооруженными Силами Российской Федерации осуществляет Президент Российской Федерации - Верховный Главнокомандующий Вооруженными Силами Российской Федерации.

Верховный Главнокомандующий Вооруженными Силами Российской Федерации в пределах своих полномочий издает приказы и директивы Верховного Главнокомандующего Вооруженными Силами Российской Федерации, обязательные для исполнения Вооруженными Силами Российской Федерации, другими войсками, воинскими формированиями и органами.

2. Управление Вооруженными Силами Российской Федерации осуществляет министр обороны Российской Федерации через Министерство обороны Российской Федерации. (В редакции Федерального закона от 29.06.2004 № 58-ФЗ)

3. Руководство и управление Вооруженными Силами Российской Федерации, обучение личного состава Вооруженных Сил Российской Федерации осуществляются на государственном языке Российской Федерации.

4. Руководство и управление Вооруженными Силами Российской Федерации в военное время осуществляются в соответствии с федеральными конституционными законами, федеральными законами, нормативными правовыми актами Президента Российской Федерации и иными нормативными правовыми актами Российской Федерации. (В редакции Федерального закона от 29.06.2004 № 58-ФЗ)

Статья 16. Дислокация Вооруженных Сил Российской Федерации.

1. Дислокация объединений, соединений и воинских частей Вооруженных Сил Российской Федерации осуществляется в соответствии с задачами обороны и социально-экономическими условиями мест дислокации.

2. Передислокация воинских частей и подразделений в пределах территорий, переданных в пользование Министерству обороны Российской Федерации, осуществляется по решению министра обороны Российской Федерации, а от соединения и выше - по решению Президента Российской Федерации.

3. Дислокация объединений, соединений и воинских частей Вооруженных Сил Российской Федерации за пределами территории Российской Федерации допускается на основе международных договоров Российской Федерации.

Статья 17. Другие войска, воинские формирования и органы

1. Создание (упразднение), деятельность и комплектование других войск, воинских формирований и органов, а также управление ими осуществляется в соответствии с Конституцией Российской Федерации, федеральными конституционными законами, федеральными законами, нормативными правовыми актами Президента Российской Федерации и иными нормативными правовыми актами Российской Федерации.

2. Другие войска, воинские формирования и органы:

1) участвуют в разработке Плана применения Вооруженных Сил Российской Федерации, Плана оперативного оборудования территории Российской Федерации в целях обороны, государственных программ вооружения и развития оборонно-промышленного комплекса; (В редакции федеральных законов от 05.05.2010 № 75-ФЗ; от 12.02.2015 № 13-ФЗ)

2) участвуют совместно с Вооруженными Силами Российской Федерации в отражении агрессии против Российской Федерации в соответствии с Планом применения Вооруженных Сил Российской Федерации;

3) организуют подготовку к совместным с Вооруженными Силами Российской Федерации действиям в целях обороны;

4) участвуют в подготовке граждан Российской Федерации к военной службе;

5) обеспечивают осуществление мероприятий по оперативному оборудованию территории Российской Федерации и по подготовке коммуникаций в целях обороны;

6) привлекаются к совместной с Вооруженными Силами Российской Федерации оперативной и мобилизационной подготовке;

7) выполняют иные задачи в области обороны в соответствии с федеральными конституционными законами, федеральными законами и нормативными правовыми актами Президента Российской Федерации.